【快讯】“早上一开QQ,我就收到好几个朋友发来的消息‘登陆QQ.la**.Cn,免费获赠QQ币’,可是登陆之后,我却什么都没拿着,有朋友说这消息可能是病毒自动发的,是不是真的啊?”,用户李先生打来电话诉说自己的遭遇。

就此问题,反病毒专家蔡骏介绍说,“11月9日,我们就接到了这样的消息,但经过我们的技术分析,网站上并没有携带病毒,发送消息的也是受骗的QQ用户。进一步的分析表明,这可能是该网站为了提高自己的网络全球排名、获取商业利益的伎俩。”

根据权威评测机构ALEXA提供的资料,从11月8日到11月15日短短的一个星期里,该骗子网站的全球排名从80000多位上升到了2000多位。根据业内权威人士分析,每天受骗登陆该网站的人数可达数十万。

登陆提供的骗子网站(QQ.la**.cn),发现该网站从网页布局到域名,都仿冒腾讯公司的QQ网站设立,让用户以为是腾讯官方进行的市场促销活动。当用户按照该网站的提示填入自己的QQ号码后,该网站甚至会弹出一个假冒的QQ软件系统信息窗口,让用户误以为自己真获得了腾讯公司赠送的QQ币。

同时,该网站还提示说:“恭喜您!您成功获得5个QQ币,但是还没有被激活。马上把下面这个地址发给您QQ上的五位朋友点击来激活吧,http://www.QQ.la**.cn/?QQ=”。诱骗用户把这个虚假信息传递给自己的QQ好友。

目前看来这个网站并没有偷窃QQ号,也没有释放病毒。但是瑞星网络安全专家介绍说,类似的网络诈骗行为在西方欧美国家已经成为威胁用户安全的一种主流诈骗手段,单单信用卡用户每年遭受的损失就有数十亿美元,因此用户一定不能掉以轻心。

瑞星反病毒专家说,以前这种诈骗行为在国内很少出现,相对来说国内的用户对这种诈骗的警惕性不高,很容易就会上当。目前骗子们的主要目标是QQ用户资料、网络游戏帐号、网络银行帐号和密码等等。

怎样识破骗子们建立的恶意网站?瑞星专家提醒说,用户不要轻易点击电子邮件、聊天软件或论坛上看到的网址,如果参加著名网站的优惠活动,要从那家网站的首页进入,以免误进入恶意网站。另外,由于一些恶意网站会散播病毒或木马,上网的时候一定要打开杀毒软件的即时监控功能。

2004年10月17日18时许,国内著名杀毒软件厂商江民公司的网站主页(www.jiangmin.com)被黑。 此时访问首页时: 只有署名为河马史诗的人所写下的一句话(如图)。至18时50分许,江民网站已经完全不能访问。国内杀毒软件厂商的网站被黑的情况并不多见,新浪科技随即致电江民公司技术热线了解情况,但热线无人接听。约在20时15分左右,江民网站首页恢复,网友可以正常访问。 |

前些日子召开的国际密码学年会(Crypto 2004)上,来自中国山东大学王小云教授的一篇关于“破译MD5、HAVAL-128、MD4以及RIPEMD-128算法”的报告引起了轰动,报告中提到的新破译方法几乎标志着世界通信密码标准——MD5堡垒的轰然倒塌。一石激起千层浪,此前一直负责公开征集针对MD5的攻击而设立的权威站点http//www.md5crk.com/宣布“由于MD5破译获得突破性进展,MD5破解项目(MD5CRK Project)即日停止”,并开始提供该站点以往技术资料的下载,预计该站点也将在不久的将来完全关闭。面对MD5被破译,有人一声叹息,有人觉得不可思议,更有人忧虑甚至恐慌……那么究竟MD5有什么来头?它被破译是否意味着“地球将不再旋转”?谁将成为它的继承者?请看——

一、MD5是何方神圣?

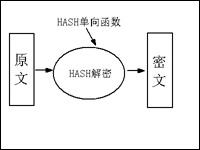

所谓MD5,即“Message-Digest Algorithm 5(信息-摘要算法)”,它由MD2、MD3、MD4发展而来的一种单向函数算法(也就是HASH算法)(图1),它是国际著名的公钥加密算法标准RSA的第一设计者R.Rivest于上个世纪90年代初开发出来的。MD5的最大作用在于,将不同格式的大容量文件信息在用数字签名软件来签署私人密钥前“压缩”成一种保密的格式,关键之处在于——这种“压缩”是不可逆的。

为了让读者朋友对MD5的应用有个直观的认识,笔者以一个比方和一个实例来简要描述一下其工作过程:

大家都知道,地球上任何人都有自己独一无二的指纹,这常常成为公安机关鉴别罪犯身份最值得信赖的方法;与之类似,MD5就可以为任何文件(不管其大小、格式、数量)产生一个同样独一无二的“数字指纹”,如果任何人对文件做了任何改动,其MD5值也就是对应的“数字指纹”都会发生变化。

我们常常在某些软件下载站点的某软件信息中看到其MD5值(图2),它的作用就在于我们可以在下载该软件后,对下载回来的文件用专门的软件(如Windows MD5 Check等)做一次MD5校验,以确保我们获得的文件与该站点提供的文件为同一文件。利用MD5算法来进行文件校验的方案被大量应用到软件下载站、论坛数据库、系统文件安全等方面。

笔者上面提到的例子只是MD5的一个基本应用,实际上MD5还被用于加密解密技术上,如Unix、各类BSD系统登录密码(在MD5诞生前采用的是DES加密算法,后因MD5安全性更高,DES被淘汰)、通信信息加密(如大家熟悉的即时通信软件MyIM)、数字签名等诸多方面。

二、MD5的消亡之路

实际上,从MD5诞生之日起,来自美国名为Van Oorschot和Wiener的两位密码学专家就发现了一个暴力搜寻冲突的函数,并预算出“使用一个专门用来搜索MD5冲突的机器可以平均每24天就找到一个冲突”。不过由于该方案仅仅从理论上证明了MD5的不安全性,且实现的代价及其夸张(当时要制造这种专门的计算机,成本需要100万美元),于是MD5自其诞生十多年来一直未有新版本或者被其它算法彻底取代。

在接下来的日子里,有关MD5的破译又诞生了“野蛮攻击”,也就是用“穷举法”从所有可能产生的结果中找到被MD5加密的原始明文,不过由于MD5采用128位加密方法,即使一台机器每秒尝试10亿条明文,那么要破译出原始明文大概需要10的22次方年,而一款名为“MD5爆破工具”的软件,每秒进行的运算仅仅为2万次(图3)!

经过无数MD5算法研究专家的努力,先后又诞生了“生日攻击”、“微分攻击”等多种破译方法(相关信息大家可以参考http://www.md5crk.com)。此次山东大学几位教授的最新研究成果,大大推进了MD5算法消亡的进程。尽管在研究报告中并没有提及具体的实现方法,我们可以认为,MD5被彻底攻破已经扫除了技术上的障碍,剩下的仅仅是时间和精力上的问题。

三、MD5完蛋了,放在银行的存款还安全吗?

由于MD5应用极其广泛,即使是在银行数字签名证书中,它依然占据着比较重要的地位,此次MD5被成功破译的新闻让不少不明所以的人感到“恐惧”,认为这是对整个密码界的彻底颠覆,甚至有人开始担心“自己放在银行或者网络银行账户中的存款也有被盗取的可能”。

其实这种忧虑完全是杞人忧天,以目前主流的网络银行的加密技术为例,它们都构建于PKI(Pubic Key Infrastructure,公钥加密技术)平台之上,与公钥成对的私钥只掌握在与之通信的另一方,这一“信任关系”是通过公钥证书来实现的。PKI的整个安全体系由加密、数字签名、数据完整性机制等技术来共同保障,其密码算法包括对称密码算法(如DES、3DES)、公开密钥密码算法(如ECC、RSA),即使在同样有应用的HASH算法方面,目前网络银行所采用的大多是SHA-1算法,该算法与MD5的128位加密相比,使用了160位加密方式,比MD5安全性高不少。

其实,就目前网络银行的安全隐患来看,更多的是来自客户接入端(如Web入口),而非银行的加密技术本身。

四、MD5的继承者们

“天下没有不透风的墙”,实际上任何一种算法都会有其漏洞,即使是目前大行其道的MD5和SHA-1,当对漏洞的研究发展到其能够被有效利用时,则标志着该算法灭亡的时候到了。所谓“天下无不散之筵席”,MD5逐渐退出历史舞台后,下一个接任者又会是谁呢?

实际上,长期以来,密码界一直在致力于对新加密算法的研究,而且在高度机密的安全领域,所采用的加密算法也绝非MD5,各国政府、各大公司都在研究拥有独立技术的加密算法,其中比较出色的代表有SHA-1、SHA-224等。此次MD5破译报告发表后,美国国家技术与标准局(NIST)表示,鉴于MD5被破译以及SHA-1漏洞被发现,他们将逐渐放弃目前使用的SHA-1,于2010年前逐步推广更安全的SHA-224、SHA-256、SHA-384和SHA-512。这些算法与MD5的128位加密相比,加密位数和安全性能都提高了很多倍。

尽管MD5被淘汰已经成为必然,不过鉴于它开源以及免费的特性,而且目前还没有真正有效的快速破解方法,因此它还将继续在历史舞台活跃一段时间。

图1 MD5等HASH算法工作原理图

图2 MD5较简单的一种应用

图3 MD5暴力破解工具正在进行破译

Cisco是San Fransico的简称,ciscohttp://www.cisco.com 是最大的网络设备公司。Cisco以router起家,现在的revenue里面,router占40%,switch占 40%, service占20%. Cisco靠着兼并正成为一个全方位提供网络设备的公司。

什么是CCNA?

CCNA是Cisco Certified Network Associate的缩写。要参加CCNA的考试,最好手头有一张Cisco的document CD.如果没有,可以上网直接访问http://www.cisco.com

考过CCNA后,还可以参加更高级的CCNP的考试,CCNP需要考4门。会比CCNA难的多。再往上就是最值钱的CCIE。 如果你取得了CCIE的证书,拿个几十万美金的年薪并不为奇。CCIE有笔试和lab两部份。其实CCIE的笔试比CCNP容易,而且考的许多知识大多是4 、5年前的技术,比较旧了。但lab考试非常的难,要考两天。现在全世界就两个考点,其中一个在San Jose. 如果现在报名的话,要等4个月才能参加考试。

OSI Reference Model

其实OSI model等的基本网络的概念在MCSE考试中都已经学过了。所以我们一般建议大家参加完MCSE的考试再来参加CCNA的考试,不然你的知识面会异常的狭隘。 OSI model 有7 层,由下往上分别是:

7.application

6. presentation

5. Session

4. Transport

3. network

2. datalink (包括LLC和MAC两个sublayer)

1. physical

对于CCNA考试来说,你要知道每一层的定义、功能并有哪些特点。尤其是第3第4层,因为router就工作在第3第4层。并且要对

下面的概念有一定的了解:

Ethernet, Token Ring, 802.3, FDDI, 如果有什么不懂的,可以去查document CD.

要区分physical address 和logical address的区别。physical address 就是MAC address, 你可以在command prompt

里面敲: arp -a 纯吹組AC address. 而logical address是IP address或 IPX address.

physical address 工作在datalink layer, 而logical address work 在 network layer.

以下是一些考试中会遇到的component和 OSI model 7 layer的对应关系。

7.application -> Telnet, SMTP, FTP

6. presentation -> ASCII, EBCDIC, QuickTime, MPEG, GIF, JPG, TIFF

5. Session -> ZIP, SCP, NFS, SQL

4. Transport -> TCP, SPX, UDP, NBP, OSI transport protocol

3. network -> IP, IPX ,BGP, OSPF, RIP

2. datalink -> MAC address

1. physical

MAC address, 48 bits = 12 hexadecimal digits ,敲arp -a 看你network card的MAC address

前面6个hexadecimal digits是 Organizational Unique Identifier (OUI).跟厂家有关。但一个厂家可以有多个OUI, 象Cisco就有100多个OUI. 但相同的OUI 肯定来自同一个厂家。后面的 6个hexadecimal digits是由厂家指定的。这样保证在全世界不可能有两个相同的MAC address.

Connection oriented 和connectionless的区别

connection oriented是在连接前先建立connection, 这样保证了数据传输的reliability. 而connectionless是不建立

连接就传输。所以connectionless有更少的overhead,但不能保证数据的reliablity. 所以我们传E-mail要用connection

oriented的protocol, 而网上听歌,因为速度更重要,丢几个packets没关系,可以用connectionless的protocol.

在常见的protocol里面, TCP是connection-oriented, UDP是connectionless.

在MCSE考试里面, packets和frame是不分的,但在cisco的考试中间,有下面的对应情况:

7.application

6. presentation

5. Session

4. Transport -> Segments

3. network -> Packets/datagrams

2. datalink -> Frames

1. physical -> bits ( 0 or 1)

Flow control是比较难掌握的概念。有三种控制模式:

1. buffer, 是最常用的,其实你在网上传数据,一般都是先写到buffer里面,然后再传送的。如果你会winsocket编程,

你会发觉其实写个network 的application还是很简单的。只要懂得如何往buffer里面写东西就好了,其它的全由system来做

了。 :P

2. Source quench, 就是接收方让发送方减慢传输速度。

3. Windowing, 如果学过networking或MCSE, 对sliding window应该有所了解。其实windowing 就是你发n个packets后返回一个信息,告诉发送方这几个packets已经收到了,如果到一定时候没有收到这return的message, 那n个packets就要重发

。

Hierarchical vs. Flat Address Space

MAC address是Flat Address

domain name, IP address都是 hierarchical address

router

这是cisco考试中间最重要的概念,没事的时候,可以上网search "router" 多看看router到底是干什么的。:P

1. router 肯定有多个network interface, 一般一个network card有一个network interface

2. 连接多个不同的subnet

3. router 通过routing table来决定packets往哪边传,永远不可能往两个interface上传。万一遇到这种情况,会把packet drop 掉。

4. routing table可以人工加, 在command prompt里面,用route add就可以加routing table,但更常见的是安装routing protocol如RIP或OSPF。

5. router 工作在OSI 3 layer上。

>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>

<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<

(二)

Microsoft的operating system叫Windows, Cisco的operating system 叫IOS。 其实Cisco router里面的chip都很便宜的,大多数也就是486的水平,现在的Pentium computer也就卖几百美金,为什么这个小小的router就敢卖好几千的美金。就是应该这个IOS。 如果说Microsoft是靠Windows垄断了市场,那么说Cisco是靠 IOS来垄断了市场,真是一点都不为过。

要configure a cisco router, 首先要熟悉cisco的 port,看 Cisco 2524的图, 你要知道下面的port.

console port: 其实就是serial port, 你要用console cable (Cisco的原装cable是蓝色的), 一头连在console port上,一头连在你PC的serial port上,然后用HyperTerminal 进行控制。 一般Cisco的router都是用console port进行configure的。

auxiliary port: 是辅助port的意思。一般是远程调试的时候用modem连接的。用处不是很大,在某些cisco的router里面都没有这auxilary port.

其它的AUI port或 10baseT的port应该不用介绍了吧? :P

一般Cisco的router都有扩展口, 你可以把 WIC (WAN interface card)插进去的。你可以根据你网络的需求,订购不同的WIC。

这设置router的时候,一般用 s0 代表 第一个serial port. e0 代表第一个 ethernet port. con0 代表第一个 console port.

Cisco router的命名是按从右往左,从下往上的顺序排列的。比如你有两个ethernet port, 左边那个就是e1, 右边那个就是 e0. 如果这两个ethernet port是上下排列的,下面那个就是e0, 上面那个就是e1. 在有的router里面,一个network module solt里面会有多个interface, 这时候你可以用 e1/0, e1/1, e1/2等符号来表示。

如果是第一个fast ethernet的话,用fa0来表示。

Cisco router的构造还是非常的简单的。IOS image是在flash memory里面的。flash memory 和一般memory的区别在于一般memory 的东西,你机器 power off后就没有了,而flash memory里面的东西还是存在的。 这IOS image等 router boot 起来的时候,把image 解压缩到RAM 里面,所以以后就和RAM 里面的IOS 打交道了。

另外cisco的一些configuration file是在 NVRAM里面的。 NVRAM是Non-Volatile RAM的意思。下面是NVRAM的定义。

Memory that holds its content without power. ROMs, PROMs, EPROMs and flash memory are examples. Disks and tapes may be called non-volatile memory, but they are usually considered storage devices. Sometimes the term refers to memory that is inherently volatile, but maintains its content because it is connected to a battery at all times.

IOS 的用户界面: Exec 是 CLI (Command Line interface) ,象MS-DOS, unix里面的command line都是 CLI的。而Windows是GUI (Graphic User Interface). CLI的特点是比较难学,但configure 起来比较快。现在Cisco也正在做Java 的GUI-based configuration software, 但大家还是喜欢CLI的。

要通过CCNA的考试,要三台router进行练习,如果没有条件的网友,可以找routersim等软件进行练习。

configure router的时候,一般是用console cable 连到console port上的。然后用WIndows 下的HyperTerminal 进行configure. 如果你有许多台的router, 你也可以把他们的serial port都连到Cisco的terminal server上,然后在别的机器上用telnet 就可以访问了。 第二种方案在有许多router的情况下比较方便,但你要添置新的设备terminal server.

输入正确的password后,你就可以进入cisco router了。

你第一个可以打的命令是 ? ,来看看到底支持哪些命令。

IOS has two mode: user mode , and privileged mode

其实user mode 对configuration 没什么太大的作用,只有privileged mode才是 configuration的关键。不少的router 不用password都可以进入。而从user mode 到privileged mode是一定要设password的。

从 user mode 到privileged mode, 你打 enable 或 en 就可以了。系统会问你password, 你敲入正确的password就可以进入了。

从 privileged 到mode user mode, 你要打 disable。

看上面的图,如果你在user mode, 提示符是> ,而如果是 privileged mode, 提示符是 #。 所以你设router的时候可以根据前面是 >还是 #来确定自己在什么mode.

进入privileged mode后,你还可以敲 config terminal 或 config t 进入 Global Configuration Mode ,这时的Prompt会变成: Router(config)#

退出 global configuration mode, 你敲 Ctrl + Z 可以退出 global configuration mode(如果有系统信息出现,可以打 Ctrl + r to resume the session).

在global configuration mode里面,敲int s0 可以进入 Interface-Specific Configuration Mode,s0 这里是第一个serial port. 你可以把s0换成别的interface来

configure 别的interface. global configuration mode前面的Prompt会是 Router(config-if)#

从Interface-Specific Configuration Mode退出,你可以敲exit.

下面是 从user mode -> privileged mode -> global confiuguration mode -> Interface-Specific Configuration Mode

再一步一步退出的演示。

login到router后,大家可以先练习一下如果修改password, 但一定要注意的是 因为你可以通过不同的方式连到cisco router上,所以大家一定要区分开你改的是哪个的password.

下面的命令把你的privileged mode 的password 改成了 meetchinese.

在Cisco router里面,在memory的configuration 叫做 run , 在 NVRAM里面的configuration 叫做 start.你的所有configuration 都先存在memory里面。 因为memory里面的东西关机后就会消失,你可以用copy run start 命令把 memory里面的configuration 存盘。当然你也可以用copy start run 命令把NVRAM里面的东西copy到 memory里面。大家要注意的是 copy start run 并不是把所有memory里面的东西都去掉,只留下 NVRAM里面configuration的东西,而只是有相同的configuaration进行覆盖。

等你把password设好后,可以在priviledge mode 里面敲 sh run 看你现在的configuration. 你会发现现在的密码没有加密,直接显示出来的,这样是很危险的。

你可以用enable secret 来把password encry了。然后你再敲sh run ,就会看见 encrypted password.

如果你不想用encrypted 的password, 敲 no enable secret 就好。

**做完所有的configuration, 千万别忘了用 copy run start 存盘。

如果你要修改进入console的password, 可以用蟧 router和TFTP server 进行通讯。

#copy tftp flash

以上命令把TFTP server上的IOS img load 到Cisco router上。

对于系统管理员,你也可以 用下面的命令把你router里面的IOS备份。

#copy flash tftp

CDP (Cisco Discovery Protocol)

你刚启动router的时候,可能里面什么都没有设, 这CDP可以让你看你邻居的router的情况。

/////////////////////////////////////////////////////////////////////////////////////////////////

\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\

(三)

在CCNA考试中,要分清楚下面的devices在什么layer工作。

Layer 3 devices: router

Layer 2 devices: Switch, bridge

Layer 1 devices: repeater, Hub

Switching is not very important for the CCNA exam. However you need to know the basic switching concepts.

To solve the network congestion problem

1. Create a smaller collision domain.

Ethernet uses CSMA/CD, here CD means collison detection. When two computers try to send the packet at the same time. Collison is found in the network. So none of the packet will be sent. They wait random

period of the time to resend the packet. If computers are in the same subnet, they are in the same collision domain. Creating a smaller collision domain means creating multiple subnets in your network.

2. increase the bandwidth, for example, upgrade your network to 100Mbps fast Ethernet.

LAN segmentation:

LAN segmentation means use bridge, router or switch to segment the network and create a smaller collision domain.

You need to know how a bridge, router, switch works. If you don't know how they work, take the MCSE networking essentials exam first.

Both bridge and router use the routing table to distinguish if the computer are in the same segment. (not subnet). A bridge connects two network segments of the same subnet. A router can connect two or more network segments of the different subnets.

For example, the subnet mask for your network is 255.255.255.0

(1.1.1.1 - 1.1.1.10)<----> Bridge <----> (1.1.1.100 - 1.1.1.120)

(1.1.1.1 - 1.1.1.10)<----> router <----> (1.1.2.1 - 1.1.2.10)

Bridge works on the MAC layer, it does not care of the upper layer protocol. You can use a bridge to connect the network using either routable protocol (TCP/IP, IPX/SPX) or unroutable protocol. You can only use a router to connect the network using the routable protocol(TCP/IP, IPX/SPX)

A bridge does not stop broadcasting, while using a router can prevent broadcasting.

A router supports multiple pathes, however, a bridge only supports spanning-tree.

区分 Switch & bridge

1. both layer 2 device

2. switch supports multiple ports, while bridge only supports two ports

3. bridge: hardware-optimized for speedy. concurrent switching, which reduces latency compared to transparent bridging.

Switching mode:

** The Ethernet header is 14 bytes.

1.Store-and-Forward: Store the entire packet and forward it. You can also minimize the error by checking CRC. Latency varies depending on frame size;

2.Cut-Through (Real-Time): Constant latency; no error checking

3.Fragment-Free: Waits 64 bytes before forwarding a frame – Constant latency (because the most possible errors occur in the first 64 bytes)

Low-end switch only supports store-and-forward.

full-duplex Ethernet

An extension to 10BaseT Ethernet that is implemented in a switched Ethernet environment, which has a dedicated line between the station and switch. It is built into the network adapter (NIC) and switch,

providing bi-directional transmission that boosts bandwidth from 10 to 20 Mbps.

Fast Ethernet (802.3u)

still use CSMA/CD

Gigabit Ethernet

1000BaseT (IEEE 802.3ab) : 2-pair CAT 5 UTP (100 m) UTP

1000BaseSX (IEEE 802.3z) : 2-strand multi-mode optical fiber (220-550m)

1000BaseLX (IEEE 802.3z) : 2-strand multi-mode or single-mode optical fiber (3000 m)

如果你有多个switch的话,如果你网络设计的时候有loop的时候,packets会一直在网络里面循环的传,产生broadcast storm.请比较一下用router 连的network, 因为有TTL (time to live)这个参数,所以到一定的时候packets就自动丢掉了。而switch的network里面没有TTL这个概念,所以如果你在switch network 里面如果有loop的话,就会一直传下去。

所以一般设计的时候采用spanning -tree的结构。但是spanning-tree没有fault-tolernce, 所以用spanning-tree protocol to provide layer2 redundence并解决loop的问题。

spanning-tree protocol其实也没什么,就是只enable一个port, 让现在的网络只支持 spanning-tree的结构,如果那个port出问题的话,再enable另外一个port来做fault-tolernce.

spanning-tree protocol(STP)有下面的特点:

1. IEEE 802.1d

2. prevent routing loops in a bridge or switched network

3. STP enable the port when one switch is down

STP Convergence Steps:

1.Elect one Root Bridge

2.Elect one Root Port per non-Root Bridge

3.Elect one Designated Port per segment

VLAN

create a broadcast domain (在CCNA考试中,broadcast domain和IP subnet是一个概念) by one or more switches

VLAN的关键是在switch连接支持trunk link.Cisco的switch支持trunk link,但不是所有的switch都支持的。所以并不是所有的switch都支持VLAN。

Switch <== trunk link ==> switch

trunk link is a configuration in switch.use Frame tagging to add VLAN ID number to the packet.

TCP/IP

familiar with the following terms:

IP, ARP, RARP, BootP, ICMP

IP address schema

IP address = network ID + subnet ID + host ID

|<------------IP address----------->|

| network ID | subnet ID | host ID |

|<----subnet mask ------>|

Class A, begin with 0, subnet mask: 255.0.0.0

class B, begin with 10, subnet mask: 255.255.0.0

class C, begin wiht 110, subnet mask: 255.255.255.0

For an IP address, first of all, check it begins with 0, 10 or 110 to

see if it is a class A, class B or class C network.

Secondly, ANDING the subnet mask, you can get the network ID.

Determine the Number of Required Network IDs

1.One for each subnet

2.One for each wide-area network connection

Cisco supports IP unumbered, so you don't need to have one network ID for each network connection. But other vendors might not support IP unumbered.

For the CCNA exam, you need to know how to calculate the class, subnet mask and broadcast address.如何从二进制转成10进制,10进制转成2进制。

2进制转10进制比较简单。

由右往左,

第一位乘以 2的0次方,

第二位乘以 2的1次方,

第三位乘以 2的2次方,

第四位乘以 2的3次方,

。。。

把所有的数字加起来就好了。

10进制转2进制稍微麻烦一些。但一次一次的除以2,就可以得出结果。因为老美的算术的普遍水平连国内的小学生都比不了,(90%以上的人都不会9 x9乘法口诀)所以大家不用太紧张。

:P

Broadcast address:

subnet ID

inverse the subnet ID 0 --> 1 , 1 -->0

IP ANDING the inversed subnet ID

Q: What is the valid IP address range in the subnet of 172.37.2.56 with

12 subnet bits?

1. 172 begin with 10, so it is a class B network.

2. -> default subnet mask is 16 bits.

3. new subnet mask = 16 bits + 12 bits = 28 bits

4. convert the 172.37.2.56 to binary

5. begin IP address: change the last 4 bits to 0001, change the last 4 bits to 1110.

Configure IP address in Cisco

Because IP address is interface specific, you need to go to interface

Router>nable

Router#config t

Router(config)#int s0

Router(config-if)#ip address 172.16.20.2 255.255.255.0

Router(config-if)#int e0

Router(config-if)#ip address 172.16.10.1 255.255.255.0

Router(config-if)#^Z

[转贴]CISCO全攻略(2)

在cisco router里面 ping return result 有下面几种:

! --> OK

. --> Time out

u --> unreachable

\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\

//////////////////////////////////////////////////////////////////////////////////////////////////////////

IP routing (四)

IP routing在CCNA考试中是比较重要的部份,虽然在Cisco的router上configure the IP

routing 的命令并不多,但中间的原理比较的多。如果你MCSE的TCP/IP考试复习的比较好的,对这一部份的理解应该不是很难,但是如果你MCSE中的T CP/IP课程没有学好,或没有参加过MCSE考试的话,对这一部分你需要花费更多的精力。

IP routing 有两种:

static routing 和dynamic routing

顾名思义,static routing要让你人工的configure 所有的routing table,

虽然系统的overhead比较少,但人总是会犯错误的。如果你网络中间configuration经常变化的话,用static routing 会非常的费事。

用下面的命令configure the static routing table

RouterA(config)#ip route 1.1.2.0 255.255.255.0 1.1.1.1

上面命令的意思是如果你要道1.1.2.0这个subnet(subnet mask is

255.255.255.0), 你要通过 1.1.1.1这个IP address. 1.1.1.1

一般是另外一台router上的一个interface.

dynamice routing 需要routing protocol(象RIP 和OSPF)的介入.

在CCNA的考试中,大家要区分开 routing protocol 和routed protocol的区别。routing

protocol是帮你来建routing table的。不然的话,如果你使用static routing,

你要人工configure the routing table. 而routed protocol是指这个network

protocol 是否能routable, 也就是是否可以用router 来连接这个protocol.

象TCP/IP, IPX/SPX是routed protocol(或routable protocol). 而NetBEUI是unroutable

protocol.

主要的routing protocol有以下一些:

1. Interior Routing Protocols:

1.1 Distance Vector

RIP, IGRP

1.2 Link State

OSPF

1.3 Balanced Hybrid

EIGRP

2. Exterior Routing Protocols

EGP, BGP

在实际中用的最广的是RIP和OSPF。而EIGRP和IGRP是Cisco独创的,所以只有在Cisco的router上才支持。

RIP

1. Updates every 30 seconds (RIP) or 90 seconds (IGRP)

2. Hop/Metric-based route selection

code:

--------------------------------------------------------------------------------

10M 10M R1 -------- R2 ------R3 |____________________| 56K

--------------------------------------------------------------------------------

如果你的router按上面的方式连接,R1和R3之间有两条路径 ------- 和

__________的。

对RIP来说, 它会比较两条路径:如果走------。中间要经过一个router,

而如果走____ 中间没有router, 所以RIP会选______这条路径。虽然它并不是最快的。

在CCNA考试中从R1到R2叫做一个hop, 从R2到R3也要一个hop. 如果走

----,要两个hop. 而走___,只要一个hop. 所以RIP永远是找hop最少的路径。

Routing Loop

想象有下面的情况:

code:

--------------------------------------------------------------------------------

R1 ---------R2 | | subnet1 subnet2

--------------------------------------------------------------------------------

如果R1刚传出subnet1的信息,subnet1却down了,这个时候R2会收到subnet1的信息。

过30秒钟后,R1上没有subnet1的信息,但会从R2再传回来,只是hop加1。

然后R1又会把这个信息传出去,传到R2的时候,R2会认为这个信息从R1来的,只是hop再加1。一直这样下去,就形成了routing

loop.

1. 解决的办法有下面一些,在Cisco router里面都是支持的。

1.Counting to infinity

如果hop到15的时候,算成是infinity,就不会再advertise

back了。让对方router里面的内容expire.

2.Split horizon

从哪个interface来的,就不advertise back了。

但split horizon并不能解决所有的问题,因为有可能有R3.

subnet1的信息虽然不能传会R1,但会传到R3, R3还会传到R1的。

3.Hold-down

根据invalid period, 象90秒以后,hold-down.

When learning about a failed route, ignore any new information about

that subnet for a time equal to the hold-down timer

Three events that will reset hold-down timer:

1.Hold-down timer expires

2. The router receives a processing task proportional to the number of

links in the internetwork

3. Another update is received indicating the network status has changed

4.Route poisoning (Poison Reverse)

一般的如果subnet1 down了的话,一般不mention subnet1 down, 但route

poisoning告诉附近的router subnet1 down了。 而不用象hold-down,

要90秒以后再hold down.

5. trigged updates

如果R1 刚advertise subnet1 的信息到R2,subnet2, 对trigged updates

来说,并不用等30秒再advertise, 而是立即advertise.

用下面的命令config RIP.

Router#config t

Router(config)#router rip

RouterA(config-router)#network 1.1.1.0

RouterA(config-router)#^Z

RouterA#sh ip route

用下面的命令config IGRP

Router#config t

RouterA(config)#no router rip

RouterA(config)#router igrp 99

RouterA(config-router)#network 1.1.1.0

RouterA(config-router)#^Z

因为无法比较source的reliability.

IOS Default Administrative Distances

Directly Connected 0

Static Route 1

IGRP 100

OSPF 110

RIP 120

Unkown 255

\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\

/////////////////////////////////////////////////////////////////////////////////////////////////////////////

03-01-21 08:54

summerdream

初级会员

注册日期: 2003 Jan

来自:

发帖数量: 8

(续

(五)

上次讲了TCP/IP,今天来谈谈Novell 的IPX/SPX. 其实在考MCSE的时候有许多和Novell有关的题目,但大多数是让NT 或2000如何给NetWare client 提供service的。而许多人考过MCSE以后,对Novell内部的工作还不是很清楚。

我们可以先来比较一下IPX/SPX, 和TCP/IP。

IPX和IP类似,工作在network layer.

SPX和TCP类似,工作在transport layer.

看IPX/SPX 和TCP/IP的用法就很有意思, 我觉得TCP/IP的说法比较直观,因为TCP在transport layer, IP 在network layer, transport layer在network layer 上面,所以 用TCP/IP, TCP 在IP的上面。 而IPX/SPX却正好相反, 明明SPX在IPX的上面,写的时候IPX反而在SPX上面。很没有道理。

其实IPX/SPX这也就是Novell自己一家做的protocol了,所以怎么订都有它自己来订。不象TCP/IP是业界的标准。而从历史上来看,不开放的系统是没有前途的。A pple就是一个活生生的例子。而Novell也犯了同样的错误。所以现在只能惨淡经营了。

SAP 是一个IPX的protocol. 让server间每60秒交换一下信息,知道别的server上有什么resources. 每个计算机都有个SAP table. SAP有SAP identifier ( 4 == file server, 7 = printer server)

和TCP/IP 相比,这种每个server上都有SAP table的模式不是很scalable.无法扩建很大的网路。

RIP 是 distance-vector protocol

NLSP Netware Link Service Protocol, 是link-state routing protocol

当一台client要访问一个network resource, 它会发出一个 IPX broadcast GNS (GetNearestServer) request。The server responds with a GNS response

当你在一台router上安装IPX后,在router上也产生了一个SAP table. 因为router连接的是两个网络,所以router 上的SAP table包括所连接网络的信息。而router也每隔60秒发送SAP table到所有的network. 这样可以连接所有的资源。

没有global的IPX addressing,所以IP address不用象IP address,有不够用的情况。

IPX address = IPX network number + node number

IPX network number是固定的32位的。

node number也是固定的,48位的。一般是用MAC address,这样保证没有相同的号码。

因为IPX中的 IPX network number 和 node number的位数都是固定的,所以在IPX中,你不用做subnetting.

在设置router的时候,对于一些serial port, 因为没有MAC address, 你可以用router上ethernet的MAC address, 虽然serial port和ethernet的MAC address是一样的,但是前面的IPX network number是不一样的。所以整个的IPX address还是不重复的。

如果对一个interface想加multiple IP address

IP address 1.1.1.1 255.255.255.0 sec

如果要去掉 no ip address 1.1.1.1 255.255.255.0

IPX encapsualtion有下面几种。

Ethernet:

Ethernet_802.3 novell-ether (Default)

Ethernet_802.2 sap

Ethernet_II arpa

Ethernet_snap snap

Token Ring:

Token-Ring sap (default)

Token-Ring_snap snap

FDDI:

Fddi_snap snap (default)

Fddi_802.2 sap

Fddi_Raw novell-fddi

Serial (WAN)

HDLC (Default)

如果要enable the IPX routing,用下面的命令:

Router(config)#ipx routing

如果用下面的命令:

Router(config)#ipx routing 0200.aaaa.aaaa

因为WAN interface没有MAC address, 这里就告诉router 用0200.aaaa.aaaa作为WAN interfaces的IPX node address.

如果你要在两个interface上设不同的network IPX number

Router(config)#int e0

Router(config-if)#ipx network 8010

Router(config-if)#int s0

Router(config-if)#ipx network 8020

Router(config-if)#^Z

你也可以在一个interface上加两个network IPX number, 这样在最后加sec就可以了。这和IP address的configuration是一样的,如果你想要给一个interface放两个IP address, 也是在最后加sec. 如果想取消IP address, 打 no ip address....

Router(config)#int e0

Router(config-if)#ipx network 8010

Router(config-if)#ipx network 9010 encapsulation sap sec

Router(config-if)#^Z

//////////////////////////////////////////////////////////////////////////////////////////////////

\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\

(六)

Cisco的security主要指下面的两个概念:

traffic shapping和traffic filtering,traffic

shapping是比较高深的技术,在CCNA中,只要知道traffic filtering就可以了。

traffic shapping : 改变traffic的走向. QoS

traffic filtering: 控制某个interface 能否通过什么样的traffic

对于traffic filtering, 你要设 access list. 对于access

list的设置,要作两步的工作,先设置access list, 然后再apply到不同的interface.

对于interface 来说,还分为inbound (进入)和outband(出去)的traffic. 对于inbound

traffic 和outbound traffic,可以apply 不同的access list.

对于CCNA考试来说:

INBOUND是指from the network into the router

OUTBOUND是指from the router to the network

如果在一个interface的同一个direction(INBOUND或OUTBOND), 你可以apply

多个access-list. 但是只能对于相同的access-list type,只能有一个.

Router(config)#access-list ?

<1-99> IP standard access list

<100-199> IP extended access list

<1000-1099> IPX SAP access list

<800-899> IPX standard access list

<900-999> IPX extended access list

新apply的access-list永远是放到access-list的最下面,如果你要把access-list插到中间,一般要把所有的access-list

delete 掉以后,再重新写。 Cisco router

处理有关的traffic的时候,如果发现第一个有关的access-list,就apply

到router。如果在access-list里面没有任何有关的定义,就deny. 有人也许会问,怎么可能deny?

我如果没有设access-list的时候,应该是所有traffic都可以走才对。

其实这个deny要这么理解,如果你没有apply access-list,

就不对traffic进行控制。而如果有任何一个access-list

apply到有关的interface,Cisco从security上面考虑,任何没有定义的traffic都deny.

不知道为什么Cisco要用Wildcat mask来控制access-list. 其实本来用subnet

mask就挺好的。 wildcat mask 就是把所有subnet

mask中的1变成0,把所有的0变成1。在CCNA考试中,可以用下面的方法算 wildcat mask.

255.255.255.255 - subnet mask = wildcat mask

比如说如果你的subnet mask是 255.255.192.0, 所以你的 wildcat mask 是

255.255.255.255

- 255.255.192.0

___________________

0.0.62.255

wildcat mask 的意思就是可以不管最后n位的IP address.

设置 stand IP access list

access-list [number] [permit or deny] [source address]

这里的source address 有三种方式:

1. ip address, 如 1.1.1.1

2. 一个subnet,提供 network ID 和 wildcat mask , 比如 1.1.1.0

0.0.0.255

3. any: 所有的traffic

Example:

Router(config)#access-list 10 permit 1.1.1.1

Router(config)#int s0

Router(config-if)#ip access-group 10 in

Router(config-if)#^Z

这样设以后,只有从1.1.1.1来的traffic才能到router. 其他任何的IP

traffic都不能过了,但如果是IPX的traffic还是可以过的。

取消access-list 10 ,用 no access-list 10

如果你想deny 1.1.1.2的access inbound access.

你要用两个命令:

access-list 11 deny 1.1.1.2

access-list 11 permit any

如果你不用第二行,我们说过, by default, 会deny 任何的traffic,

所以必须加第二行。另外如果是define the access-list, 不用管 inbound 或outbound.

只是在apply access-list的时候,才要用inbound或 outbound.

再来看看一个更有趣的问题,如果你按下面设置的话:

access-list 11 permit any

access-list 11 deny 1.1.1.2

那么你还是没有deny 1.1.1.2的traffic, 因为Cisco

router只看第一行,找到了match, 它就不管下一行了。

如果你现在想让1.1.1.0 subnet里面除

1.1.1.3的机器外都通过的话,要用下面的命令

access-list 12 deny 1.1.1.3

access-list 12 deny 1.1.1.0 0.0.0.255

Show access-list有下面一些:

RouterC#sh access-lists

RouterC#sh ip access-lists

RouterC#sh ip int s0 //看是否被apply到不同的interface

设置 extended IP access list

access-list [number] [permit or deny] [protocol] [source] [destination]

[port]

protocol 有下面一些选择: IP, IPX, UDP, ICMP

Router(config)#access-list 110 permit tcp host 1.1.1.2 1.1.5.0

0.0.0.255 eq www

www就是80。 是指 http的traffic,我们访问webserver的port default是

80,但一般我们都

不打,其实,你完全可以用http://www.meetchinese.com:80来访问

Meetchinese.com的homepage, 这里的80就是port number.

上面的语句就是 让1.1.1.2的机器可以访问 1.1.5.0 subnet里面的web server.

除eq外,还可以用 gt (greater than) , lt (less than)

.如果你要管理所有大于1000的port number, 可以用 gt 1000。

Router(config)#access-list 110 permit icmp host 1.1.1.2 1.1.5.0

0.0.0.255

上面的语句就是让1.1.1.2的机器可以接收1.1.5.0 subnet的ICMP的message,

也就是1.1.1.2可以ping 1.1.5.0的subnet.

RouterC(config)#int s0

RouterC(config-if)#ip access-group 110 in

RouterC(config-if)#^Z

上面的语句就apply access-list到interface s0 inbound的traffic

下面的命令在configure的时候会常用到的:

sh access-list

sh ip access-list

sh log

clear access-list counter

sh ip interface

sh run

Standard IPX Access Lists

access-list [number] [permit or deny] [source] [destination]

Router(config)#access-list 888 permit 8020 –1

Router(config)#access-list 888 deny -1 –1

Router(config)#int s0

Router(config-if) #ipx access-group 888 in

Router(config-if)#^Z

这里用-1代表any

Extended IPX Access Lists

access-list [number] [permit or deny] [protocol] [source] [socket]

[destination] [socket]

IPX里面的socket和IP里面的port number类似。一般都用all

来做configuration.

RouterA(config)#access-list 999 permit any 8020 all 8020 all

8020 是 IPX network number.

any是指所有的protocol.

RouterA(config)#access-list 999 deny any 8040 all any all

RouterA(config)#int s0 RouterA(config-if)#ipx access-group 999 in

RouterC(config-if)#^Z

而在extended IPX access lists是用any, 不是用 -1.

HDLC (High-Level Data Link Control)

serial port的default encryption 就是HDLC。

你可以用下面的命令看你s0的encapsulation HDLC is derived from SDLC and specifies an encapsulation

method of data on synchronous serial data links.

Router#sh int s0

如果要设置HDLC,直接敲下面的命令。

encapsulation HDLC

由于HDLC没有addressing

的功能,所以设置非常的简单。你也只能用HDLC连接两个serial port而已。由于没有addressing, 所以不可能用HDLC 连接3个serial

ports.

Frame Relay

Frame Relay就是把frame 直接relay(传递)过去。不象X.25, 有很多的error

correction等的功能。因为现在的line都比较稳定,所以没有必要做那么多的error

correction。因为简单,所以更efficient.

Frame Relay 是工作在第二层的protocol.

所以你可以在ISDN,T1,ADSL等的network上设置frame relay.

下面是典型的frame relay 连接图。

code:

--------------------------------------------------------------------------------

Local Loop Local LoopRouter1-- Centrol Office----Frame Relay Cloud --- Centrol Office --Router2 T1 T1

--------------------------------------------------------------------------------

如果公司要连接San Francisco和New York的Office,

直接用T1连接费用非常的高。如果用Frame Relay, 你只要在你公司的router和Frame Relay的local centrol

office连接。

而中间走Frame relay的network.

Frame Relay中最关键的概念是CIR(Commited Info Rate):

CIR是你申请的保证最低的transmission rate. 这是指保证给你你最低的transmission rate.

而你的network一般都会工作在更高的速度上。

其实现在更好的办法是把你公司的网络连到Internet Serivce Provider.

然后中间走Internet. 你再在两边router上设VPN(Virtual Private Network).

随着Internet越来越普及,所以Frame Relay的生意将会越来越萧条。

Frame Relay的设备有两种: DTE和DCE。

DTE(Data terminal equipment)是用户的节点。比如terminals, personal

computers, routers, and bridges.

DTE(Data circuit-terminating equipment)是提供frame relay

传输的公司的设备。一般来说,packet switches 会是DTE. (虽然routers

或其他的设备也可以设成DCE)。

DTE and DCE devices are logical entities. That is, DTE devices initiate

a communications exchange, and DCE devices respond

code:

--------------------------------------------------------------------------------

Digital Phone line frame relay CloudRouter -- DSU/CSU---------------------CO -------//------- CO | Router --DSU/CSU --------------

--------------------------------------------------------------------------------

CO: Central Office,离你最近的提供frame relay的office

DSU/CSU 是作为T1的layer 1 device

Demarcation(demarc): 就是提供Frame

relay的公司的线路和你公司自己的线路的交接点。

从demarc point 到center office 那一段叫做local loop. 从demarc point

到自己的网络里面的所有的device都叫做CPE(Customer Premise Equipment)

DLCI(Data Link Connection Identifier),类似于MAC address, 是frame

relay里面用的address.

Frame Relay Virtual Circuits(VC)

实际上就是两个DTE之间logical connection. 它是connection-oriented.

DLCI number 在Cisco router里面支持的是从16-1007。

Global DLCI number. global DLCI number就象你自己家的电话号码。

Local DLCI number, 就是你要call的DLCI number,

这也是你在router上设VC时候要confiugre的number.

RouterA ----------- RouterB

20 21

假设你routerA的global DLCI number是20。 routerB的global DLCI

number是21。

如果你在routerA上面要和router B连接,你要建立一个VC.这个时候,你要dial

router B

的DLCI number, 也就是21。所以这21就是routerA的local DLCI number.

DLCI number是work 在layer 2的。而IP address是work

在layer3的,所以可以用下面的mapping 把IP address map 到DLCI number.

在router设置的时候,只要设置local DLCI number, 而global DLCI

number是frame relay company 控制的。你在router上不用设置。

code:

--------------------------------------------------------------------------------

RouterA ----------- RouterB 20 21 1.1.1.1 1.1.1.2

--------------------------------------------------------------------------------

让routerA按下面的方式设置:

RouterA(config-if)#frame-relay map 1.1.1.2 21

你也可以让Local Management Interface (LMI)

来自动进行layer3到layer2的转换。

LMI是由Cisco Systems, StrataCom, Northern Telecom, and Digital

Equipment Corporation四家公司制度的。

Frame relay有两种encapsulation types: Cisco (default) and IETF

如果你连接两台Cisco

router,可以用Cisco,而如果和其它方的router连接,要用IETF。

RouterB(config)#int s0/0

RouterB(config-if)

#encapsulation frame-relay ?

ieft Use RFC1490 encapsulation

LMI type有下面几种,在新的IOS里面,都是自动detect的。所以没有必要设置。

RouterB(config-if)#frame-relay lmi-type ?

cisco ansi q933a

RouterB(config)#int s0/0

RouterB(config-if)#encapsulation frame-relay

RouterB(config-if)#frame-relay interface-dlci 51

RouterB(config-fr-dlci)#exit

RouterB(config)#^Z

由于用了DLCI,所以不用做人工mapping了。

PPP

PPP实际上是用了HDLC的encapsulation. 然后加上了LCP和NCP的支持。

Link Control Protocol (LCP) -- An extensible LCP is used to establish,

configure, and test the data link connection

- Authentication using either PAP (Password Authentication Protocol) or

CHAP (Challenge-Handshake Authentication Protocol)

- Data compression

Network Control Protocols (NCPs) -- A family of NCPs are used to

establish and configure different network layer protocols.

RouterA --- RouterB

RouterA(config)#int s0

RouterA(config-if)#encapsulation ppp

RouterA(config-if)#ppp authentication chap

RouterA(config-if)#exit

RouterA(config)#username RouterB password meetchinese

RouterA(config)#^z

这里的user password 两边必须是一样的。

这里的RouterB是对方的router的名字。

ISDN

是2B +D channel. B channel 是64K。 D channel 是16K。

ISDN 可以用 PPP, HDLC or LAPD 作为 encapsulation protocol

TE2 + TA = TE1

ISDN reference points 有下面几种:

R reference point

S reference point

T reference point

U reference point

从左往右是按RSTU字母排列的。

code:

--------------------------------------------------------------------------------

TE1 -- NT2 -- NT1 -- ISDN network -- NT1 -- NT2 --TE1 | | | S T UTE2 -- TA---NT2 -- NT1 --- ISDN network -- NT1 -- NT2 --TA--TE2 | | | | R S T U

--------------------------------------------------------------------------------

ISDN Protocol有下面三种

E protocols apply to ISDN on an existing telephone network

I protocols deal with concepts, terminology, and services

Q protocols deal with switching and signaling

ISDN configuration:

Router(config)#isdn switch-type dms-100

Router(config)#int bri

Router(config-if)#encapsulation ppp

Router(config-if)#isdn spid1 555555111101

Router(config-if)#isdn spid2 555555222202

Router(config-if)#exit

Router(config)#^z

10BaseT-----原始IEEE802.3标准的一部分,1OBaseT是1OMb/s基带以太网规范,它使用两对双绞电缆(3类、4类或5类),一对用于发送数据另一对用于接收数据。1OBaseT每段的距离限制约为100米。参见Ethernet和IEEE 802.3。

1OOBaseT-----基于IEEE 802.3U标准,1OOBaseT是使用UTP接线的基带快速以太网规范。当没有通信量出现时。1OOBaseT在网络上发送链接脉冲 (比1OBaseT中使用的包含更多信息)。参见10BaseT、Fast Ethernet和IEEE 802.3。

100BaseTX-----基于IEEE 802.3U标准,100BaseTX是使用两对UTP或STP接线的10OMb/S基带快速以太网规范。第一对线接收数据;第二对线发送数据。为确保正确的信号定时,一个100BaseTX网段不能超过100米长。

A&B bit signaling (A和B比特信令)-----用于T-1传输设备,有时称为"第24信道信令"。在这一方案中,每个T-1于信道使用每个第六帧的一个比特来发送监控信令信息。

AAA-----身份验证 (Authentication)、授权 (Authorization)和统计 (Accounting)Cisco开发的一个提供网络安全的系统。奏见authentication。authorization和accounting

AAL ATM适应层-----数据链路层的一个与服务有关的子层,数据链路层从其他应用程序接受数据并将其带人ATM层的48字节有效负载段中。CS和SAR是AAL的两个子层。当前,ITU-T建议的四种AAL是AAL1、AAL2、AAL3/4和AAL5。AAL由它们使用的源-目的地定时所区分,无论它们是CBR或VBR, 也无论它们是用于面向连接的或无连接模式的数据传输。参见AAL1、AAL2、AAL3/4、AAL5、AT和ATM layer

AAL1 ATM适应层1-----ITU-T建议的四种AAL之一,用于面向连接的、需要恒定比特率的时间敏感的业务,如同步通信量和未压缩的视频。奏见

AAL2 ATM适应层2-----ITU-T建议的四种AAL之一, 用于面向连接的、支持可变比特率的业务,如语音通信量参见AAL

AAL3/4 ATM适应层3/4-----ITU-T建议的四种AAL之一,支持面向连接的也支持无连接的链路。主要用于在ATM网络上发送SMDS数据包。参见AAL

AAL5 ATM适应层5-----ITU-T建议的四种AAL之一,主要用于支持面间连接的VBR业务以传送经典的IP over ATM和LANE通信量。这个AAL的最简单推荐标准使用SEAL,提供较低的带宽开销和较简单的处理要求,但也提供减少的带宽和差错恢复能力。参见AAL

AARP AppleTalk地址解析协议-----在AppleTalk栈中的这个协议将数据链路地址映射为网络地址

AARPprobepackets (AARP探测包)-----AARP发送的数据包,用来确定一个非扩展AppleTalk网络中一个给定的节点ID是否被另一个节点所使用。若该节点ID末被使用,发送节点可用那个节点的ID,若该节点ID已被使用,发送节点将选择一个不同的ID并送出更多的AARP探测包。参见AARP

ABM 异步平衡模式-----当两个站可以开始传输时,ABM是一种支持两站间对等的、点到点通信的HDLC(或其导出的一个协议)通信技术

ABR 区域边界路由器-----位于一个或多个OSPF区域边界的OSPF路由器,ABR被用来将OSPF区域连接到OSPF骨干区

access layer (接入层)-----Cisco三层分级模型中的一层。接人层使用户接人互联网络。

access link (接入链接)-----交换机使用的一种链接,是虚拟VAN (VLAN) 的一部分。干线链接从多个VLAN传送信息。

ccess list (访问表)-----路由器保存的一组测试条件,它确定网络上各种业务"感兴趣的通信量"往返于路由器。

access method (访问方法)-----网络设备获得网络访问权的万式。

access rate (接入速率)-----定义电路的带宽速率。例如,T-1电路的接人速率是1.544Mb/s。在帧中继和其他技术中,可以是部分T-1连接 (例如256kb/s),但接人速率和时钟速率仍为I.544Mb/S

access server (接入服务器)-----即所谓的"网络接人服务器",它是一个通信过程,通过网络和终端仿真软件将异步设备连接到--个LAN或WAN,提供所支持协议的同步或异步路由选择。

accounting (统计)-----AAA中的三个组件之一。统计为安全模型提供审计和记录功能

acknowledgment (确认)-----从一个网络设备发送到另一个网络设备的验证,表明一个事件已经发生。 可缩写为ACK。对照NAK。

ACR 允许信元速率-----ATM论坛为管理ATM通信量定义的一个名称。利用拥塞控制措施动态控制, ACR在最小信元速率 (MCR)和峰值信元速率 (PCR)之间变化。参见MCR和PCR

active monitor (活动监视器)-----用来管理令牌环的机制。环上具有最高MAC地址的网络节点成为活动监视器并负责管理防止环路和确保令牌不丢失之类的任务。

address learnmng (地址学习)-----与透明网桥一起用于获悉互联网络上所有设备的硬件地址。然后交换机用已知硬件地址 (MAC)过滤该网络

address mapping (地址映射)-----通过将网络地址从一种格式转换为另一种格式,这种方法允许不同的协议交替操作

address mask (地址掩码)-----一个位组合描述符,它识别一个地址的哪个部分代表网络或子网,哪个部分代表主机。有时简称为掩码。奏见subnet mask

address resolution (地址解析)-----用于解决计算机编址方案间差别的过程。地址解析一般定义一种方法来跟踪网络层 (第三层) 地址到数据链路层 (第二层) 地址。参见address mapping。

adjacency (邻接)-----使用共同介质段建立的邻近路由器和终端节点之间的关系,以交换路由信息。

administrative distance (管理距离)-----0到255之间的一个数,它表示一条路由选择信息源的可信性值。该值越小,宪整性级别越高

administrative weight (管理加权)-----网络管理员对给定网络链路分级所指定的值。它是PTSP交换的四个链路度量之一,用来测试ATM网络资源的可靠性。

ADSU ATM数据服务单元(ATM Data Service Unit)-----用于通过HSSI兼容机制连接到ATM网络的终端适配器。参见DSU

advertising (通告)-----路由选择或服务更新以给定间隔被发送的过程,允许网络上的其他路由器维护一个现有可用路由的记录

AEP AppleTalk回应协议 (AppleTalk Echo Protocol):两个AppleTalk节点之间连通性的一种测试,其中一个节点发送一个包给另一个节点并在响应中接收回应或拷贝。

AFI 权限和格式标识符 (Authority and Format Identifier)-----NSAP ATM地址的一部分,它描绘ATM地址IDI部分的类型和格式。

AFP AppleTalk文件协议 (AppleTalk Filing Protocol)-----一个表示层协议,支持AppleShare和Mac OS文件共享,允许用户共享服务器上的文件和应用程序。

AIP ATM接口处理器 (ATM Interface Processor)-----支持AAL3/4和AAL5. Cisco 7000系列路由器的这个接口最小化UNI的性能瓶颈。参AAL3/4私AAL5。

algorithm (算法)-----用来解决一个问题的一组规则或过程。在网络中算法一般用来发现通信量从源到其目的地的最佳路由。

alignmenterror (对齐错误)-----以太网网络中出现的一种错误,其中收到的帧有额外的位,即一个数不可被8整除。对齐错误通常是冲突引起的帧损坏的结果。

all-routes explorer packet (全路由探测包)-----一个能够越过整个SRB网络的探测包,跟踪到一个给定目的地的所有可能路径。也称为全环探测包。参见explorer packet、local explorer packet和Spanning explorer packet。

AM 幅度调制 (Amplitude modulation)-----由载波信号的幅度变化代表信息的一种调制方法。参见modulation。

AMI 交替传号反转 (Alternate Mark Inversion)-----T-1和E-1电路上的一种线路编码,每比特单元期间0用"01"表示,1交替朋"11"或"00"表示。发送设备必须在AMI中维持1的密度但又不独立于数据流。也称二进制代码的交替传号反转。对照B8ZS。参见ones density。

amplitude (幅度)-----模拟或数字波形的最大值。

analog transmission (模拟传输)-----由信号幅度、频率和相位的不同组合表示信息的信号传送。

ANSI 美国国家标准协会 (American National Standards Institute)-----由美国公司、政府和其他志愿者成员组成的机构,它协调与标准相关的活动,批准美国国家标准并在国际标准组织中代表美国。ANSI帮助在通信、网络和各种技术领域创建国际和美国标准。它已为工程产品和技术发布丁13000多种标准,范围从螺丝罗纹到网络协议,包罗万象。ANSI是IEC和ISO的成员。

anycast-----一个ATM地址,它能由多个终端系统共享,允许请求被传送到一个提供特殊服务的节点。

AppleTalk-----Apple计算机公司为在Macintosh环境下的使用设计的通信协议组,当前有两个版本。早期的Phase 1协议支持一个物理网络,只有一个网络号驻留在一个区域中。稍后的Phase 2协议支持单个物理网络上的多个逻辑网络,允许网络存在于多个区域。参见zone。

Application layer (应用层)-----OSI参考网络模型的第七层,向OSI模型之外的应用程序 (如电子邮件或文件传输)提供服务。这一层选择并确定通信对象的有效性以及为建立连接所需的资源,协调合作的应用程序,并在控制数据完整性和错误恢复的过程方面形成一致。参见Data Link layer、NetWork layer、Physical Iayer、Presenlation layer、Session layer和Transport layer。

ARA AppleTalk远程访问 (AppleTalk Remote Access)-----为Macintosh用户建立从一个远程 AppleTalk位置访问资源和数据的协议。

area (地区)-----一组逻辑的而非物理的段 (基于CLNS、DECnet或OSPF)以及它们附接的设备。地区通常使用路由器连接到其他地区以创建一个自治系统。参见autonomous system。

ARM 异步响应模式(Asynchronous Response Mode)-----使用一个主站及至少一个辅站的HDLC通信模式,其中传输可以从主站或一个辅站开始。

ARP 地址解析协议 (Address Resolution Protocol)-----在RFC 826中定义,该协议将IP地址转换为MAC地址。参见RARP。

AS自治系统 (autonomous system)-----一组处于相互管理下的网络,它们共享同一个路由选择方法。自治系统由地区再划分并必须由TANA分配一个单独的16位数字。参见area。

AS path prepending (AS路径预先计划)-----使用路由映射通过添加假的ASN延长自治系统路径。

ASBR 自治系统边界路由器 (Autonomous System Boundy Router)-----一个放在OSPF自治系统和非OSPF网络之间的地区边界路由器,操作OSPF和一个附加的路由选择协议 (如RIP)。ASBR必须位于一个非存根OSPF地区。参见ABR、non-stub area和OSPF。

ASCII 美国信息交换标准代码 (American Standard Code for Information Interchange)----- 一个代表字符的8位代码,由七个数据位加一个奇偶位组成。

ASICs 针对应用程序的集成电路-----用于第2层交换机进行过滤决定。ASIC查看MAC地址过滤表并确定哪个端口是收到的硬件地址要去往的目的地硬件地址。该帧将只允许穿过那一段。如果该硬件地址为未知,该帧被转发到所有端口。

ASN.1 抽象语法符号1 (Abstract Syntax Notation One)-----用于描述与计算机结构无关的数据类型的一种OSI语言及描述方法。由ISO国际标准8824所描述。

ASP AppleTalk会话协议 (AppleTalk Session Protocol)-----一个使用ATP建立、维护和关闭会话以及顺序请求的协议。

AST 自动生成树 (Automatic Spanning Tree): 为生成探测帧从网络中的一个节点移动到另一个节点的一种功能,在SRB网络中支持生成树的自动解析。AST基于IEEE802.1标准。参见IEEE802.1和SRB。

asynchronous transmission (异步传输)-----没有精确定时发送的数字信号,通常具有不同的频率和相位关系。异步传输通常将单个字符封装在控制位 (称为起始位和停止位)中,表示每个字符的开始和结束。对照isochronous transmission。

ATCP AppleTalk控制程序 (AppleTalk Control Program):建立和配置AppleTalk over PPP的协议,在RFC 1378中定义。参见PPP。

ATDM 异步时分多路复用 (Asynchronous Time-Division Multiplexing)-----发送信息的一种技术,它不同于普通的TDM,其中时隙在必要时分配而不是预先分配给某些发送器。对照FDM、statistical multiplexing和TDM。

ATG 地址转换网关 (Address Translation Gateway)-----Cisco DECnet路由选择软件中的一个机制,它使路由器路由多个独立的DECnet网络并为网络间选定的节点建立一个用户指定的地址转换。

ATM 异步传输模式 (Asynchronous Transfer Mode)-----由固定长度53字节信元标识的国际标准,用于传输多种业务系统中的信元,如语音、视频或数据。传输延迟的降低是由于固定长度的信元允许在硬件中处理。ATM设计用来使高速传输介质 (如SONET、E3和T3) 的益处最大化。

ATMARP server (ATMAPR服务器)-----一个提供逻辑子网运行带地址解析服务的经典的IP over ATN的设备。

ATM endpoint (ATM端点)-----开始或终结一个ATM网络中的连接。ATM端点包括服务器、工作站、ATM到LAN的交换机和ATM路由器。

ATM Forum (ATM论坛)-----由Northern Telecom、Sprint、Cisco Systems和NET/ADAPTIVE公司于I991年共同创立的国际组织,该组织为开发和促进了ATM技术基于标准的执行协议。ATM论坛放宽了由ANSI和ITU.T开发的正式标准并在正式标准发布之前创建执行协议。

ATMlayer (ATM层)-----ATM网络中数据链路层的一个子层,它是业务独立的。为创建标准5个子节ATM信元,ATM层从AAL接收48字节段并给每段附加一个5字节的报头。然后这些信元被发送到物理层,通过物理介质传输。

ATMM ATM管理 (ATM Management)-----在ATM交换机上运行的一个规程,管理速率增强和VCT转换。参见ATM。

ATM user-user connection (ATM用户-用户连接)-----ATM层建立的一个连接,提供至少两个ATM业务用户 (如ATMM进程) 之间的通信。这些通信可以是单向或双向的,分别使用一个或两个VCC。参见ATM layer和ATMM。

ATP AppleTalk事务处理协议 (AppleTalk Transaction Protocol)-----一个传输层协议,它使两个套接字 (socket) 之间能可靠地进行事务处理,其中一个请求另一个执行一项给定的任务并报告结果。ATP同时抓住请求和响应,保证请求-响应对无丢失交换。attenuation (衰减) 通信中,信号能量的减弱或损失,通常由距离引起。

AURP AppleTalk基于更新的路由选择协议 (AppleTalk Update-based Routing Protocol)-----一种在外部协议的报头中封装AppleTalk通信量的技术,该外部协议允许至少两个非邻接AppleTalk互联网络通过一个外部网络 (如TCP/IP)的连接建立一个AppleTalk WAN。该连接被称为AURP隧道。通过在外部路由器之间交换路由信息,AURP维持完整AppleTalk WAN的路由表。参见AURP tunneL。

AURP tunnel (AURP隧道)-----在一个AURP WAN中进行的连接,它在两个物理上分隔的互联网络间通过外部网络 (如TCP/IP)起一个虚链接的作用。爹见AURP。

authentication (身份验证)-----AAA模型中的第一个组件。用户一般通过用户名和口令进行身份验证,用户和口令惟一地识别他们。

authorityzone (权威区)-----域名树的一部分,该域名树与一个名称服务器为权威的DNS相关联。参见DNS。

authorization (授权)-----基于AAA模型中的身份验证信息允许访问一种资源的行为。

auto-detectmechanism (自动检测机制)-----在以太网交换机、集线器和接口卡中使用,用来确定可以使用的双工方式和速度。

auto duplex (自动双工)-----第1层和第2层设备上的一个设置,它自动设置交换机或集线器端口的双工万式。

automatic call reconnect (自动呼叫重新连接)-----使自动呼叫能避开失效的中继线路变更路由的一种功能。

autonomous confederation (自治联邦)-----主要依靠自己的网络可达性和路由信息而不是依靠从其他系统或组接收的信息的自我管理系统的一个集合。

autonomous switching (自治交换-----Cisco路由器利用ciscoBus独立地交换系统处理器的数据包使处理数据包更快的能力。

autonomous system (自治系统)-----参见AS。

autoreconfiguration (自动重新配置)-----令牌环的失效域中由节点执行的一个过程,其中节点自动执行诊断,试图绕过失效的地区重新配置该网络。

auxiliary port (辅助端口)-----Cisco路由器背板上的控制台端口,它允许拨叫该路由器并进行控制台配置设置。

B8ZS 二进进制8零替换----- 一种线路编码,在连接的远端解释,在T-1和E-1电路的链路上连续传输八个零时,它使用一个特殊的代码替代。这一技术保证1的密度不受数据流的约束。也称为双极性8零替换。对比AMI。参见ones density。

backbone (骨干)----- 网络的基本部分,它提供发送到其他网络和从其他网络发起的通信量的主要路径。

back end (后端)----- 为前端提供服务的一个节点或软件程序。参见server。

bandwidth (带宽)----- 网络信号使用的最高和最低频率间的间隔。通常,它涉及一个网络协议或介质的额定吞吐能力。

bandwith on demand (BoD,按需带宽)----- 这一功能允许一个附加的B信道用于为一个特定连接增加可用带宽量。

baseband (基带)----- 网络技术的一个特性,它只使用一个载波频率。以太网就是一个例子。也称 "窄带"。对broadband。

baseline (基线)----- 基线信息包括有关该网络的历史数据和常规使用信息。这个信息可以用来确定该网络最近是否有可能引起问题的变化。

Basic Management Setup (基本管理建立) ----- Cisco路由器在建立模式中使用。只有提供足够的管理和配置才能使路由器工作,这样才有人能远程登录到该路由器并配置它。

baud (波特)----- 每秒比特 (b/s)的同义词,如果每个信号单元代表一比特的话。它是一个发信号速度的单位,等效于每秒钟传输的单独的信号单元数。

BDR 备份指定路由器 (Backup Designated Router)----- 一个OSPF网络中用来备份指定的路由器以防失效。

beacon (信标)----- 一个FBDT设备或令牌环帧,它指出环上的一个严重问题,如电缆断开。信标帧载有下游站地址。参见failure domain。

BECN 后间显式拥塞通管 (Backward Explicit Congestion Notification)----- BECN是由帧中继网络遇到拥塞路径时在帧中设置的比特。收到带有BECN帧的DTE可以要求高级协议采取必要的流控措施。对比FECN。

BGP4 BGP版本4 (BGPversion4)----- 因特网上最通用的域间路由协议的版本4。BGP4支持CTDR并使用路由计算机制来降低路由表的大小。参见CIDR。

BGP Identifier (BGP标识符)----- 这个宇段包含标识该BGP讲者的一个值。这是由BGP路由器发送一个OPEN消息时选择的一个随机值。

BGP neighbors (BGP邻居)----- 开始一次通信过程以交换动态路由选择信息的两个运行BGP的路由器 ;它们使用OSI参考模型第4层的一个TCP端口。特别地是使用TCP端口179。也称为"BGP对等者"。

BGP peers (BGP对等者)----- 参见BGP neighbors。

BGP speaker (BGP讲者)----- 通告其前缀或路由的路由器。

bidirectional shared tree (双向共享树)----- 共享树组播转发的一种方法。这种方法允许组成员从源或靠近的RP)接收数据。参见RP (rendezvous point)。

binary (二进制)---- 用1和0两个字符计数的方法。二进制计数制成为所有信息数字表达的基础。

binding (绑定)----- 在LAN上配置一个网络层协议以使用某种帧类型。

BIP 位交叉奇偶校验 (Bit Interleaved Parity)----- ATM中用来监视链路上错误的一种方法,在先前的块或帧的链路开销中发送一个校验位或字。这允许发现传输中的位错误并作为维护信息传送。

BISDN 宽带TSDN (Broadband ISDN)----- 为管理高带宽技术 (如视频)创建的ITU-T标准。目前BISDN使用ATM技术及基于SONET的传输电路,提供155Mb/s和622Mb/s之间及更高的数据速率。参见BRI、ISDN和PRI。

bit (位、比特)----- 一个数字;一个1或者一个0。8位组成一个字节。

bit-oriented protocol (面向比特的协议)----- 与帧内容无关,该类数据链路层通信协议负责传输帧。与面向字节的协议相比,面向比特的协议更有效,且能可靠地全双工操作。对比byte-oriented protocol。

block size (块大小)-----可用在一个子网中的主机数。块大小一般可以以增量4、8、16、32、64及128使用。

Boot ROM (引导ROM)-----用于路由器中,以便将路由器放人引导模式。然后引导模式用一个操作系统引导该设备。该ROM也可以保存一个小的Cisco IOS。

boot sequence (引导序列)-----定义路由器如何引导。配置寄存器告诉该路由器从哪里引导IOS以及如何配置。

bootstrap protocol (引导协议)-----用来动态地分配IP地址及网关给请求客户机的协议。

border gateway (边界网关)-----便于与不同自治系统中的路由器通信的一个路由器。

border peer (边界对等者)-----管理一个对等组的设备,它存在于一个层次设计的边缘。当对等组的任何成员想要查找一个资源时,它发送一个探测器给边界对等者。然后该边界对等者代表请求路由器转发这个请求,这样就消除了重复的通信量。

border router (边界路由器)-----通常在开放最短路径优先 (OSPF)中定义为连接一个地区到骨干区的路由器。但边界路由器也可以是连接一家公司到因特网的路由器。参见OSPF。

BPDU 网桥协议数据单元 (Bridge Protocol DataUnit)-----为在网络中的网桥之间交换信息,在可定义的间隔发送初始化数据包的一个生成树协议。

BRI 基本速率接口 (Basic Rate Interface)-----便于在视频、数据和语音间进行电路交换通信的ISDN接口,它由两个B信道 (每个64Kb/s)和一个D信道 (16Kb/s)构成。对比PRT。参见BISDN。

bridge (网桥)-----连接网络的两段并在它们之间传送数据包的设备。两段必须使用同样的协议来通信。桥接功能在数据链路层,即OSI参考模型的第2层。网桥的目的是根据特殊帧的MAC地址过滤、发送或扩散任何进人的帧。

bridge group (网桥组)-----在网桥的路由器配置中使用,网桥组由一个惟一的号码定义。网络通信量在同一网桥组号码的所有接口间桥接。

bridge identifier (网桥标识符)-----用于在第2层交换式互联网络中发现和推选根网桥。网桥ID是网桥优先级和基础MAC地址的组合。

bridge priority (网桥优先级)-----设置网桥的STP优先级。默认情况下所有网桥优先级被设置为32768。

bridging loop (桥接环路)-----桥接网络中,如果到一个网络有多于一条链接并且STP协议末打开时出现的环路。

broadband (宽带)----- 在一条电缆上多路复用几个独立信号的一种传输技术。电信中,宽带按大于4KHz (典型的语音级) 带宽的信道分类。在LAN技术中它按使用模拟信令的同轴电缆分类。对比baSeband。

broadcast (广播)-----一个数据帧或包被传输到本地网段 (由广播域定义)上的每个节点。广播是由广播地址表明的,其目的地网络和主机地址位全为1。又称"本地广播"。对比directedbroadcast。

broadcast address (广播地址)-----在逻辑寻址和硬件寻址中使用。在逻辑寻址中,主机地址为全1。对于硬件寻址,硬件地址将为十六进制的全1(即全为F)。

broadcast domain (广播城)-----接收从一个设备组中任何设备发出的广播帧的设备组。因为它们不转发广播帧,广播域通常被路由器环绕着。

broadcast storm (广播风暴)-----网络上一个不受欢迎的事件,它由任意数量的广播通过网段同时传输引起。它的出现可能耗尽网络带宽,造成超时。

buffer (缓冲器)-----专门用来处理传输中的数据的存储区。缓冲器用来接收/存储通常从快速设备到的零星的突发数据,补偿处理速度的差异。在要发送的数据收妥之前进人的信息被存储。又称"信息缓冲器"。

bursting (突发)-----一些技术(包括ATM和帧中继)被认为是可突发的。这意味着用户数据可以超过为该连接正常保留的带宽,但是不能超过端口速率。这种情况的一个例子是T-1上的一个128Kb/s帧中继CIR—取决于销售商,有可能短时间超过128Kb/s速率进行发送。

bus topology (总线拓扑)-----一个直线的LAN休系结构,其中来自网络上各站的传输在介质的长度上被复制并被所有其他站所接收。对比ring和star。

bus (总线) 通过任意物理路径 (一般为电线或铜线)-----一个数字信号可被用来从计算机的一部分发送数据到另一部分。

BUS 广播和未知服务器----- 在LAN仿真中,负责解析所有广播和带有末知 (未登记)地址的包进人ATM所需的点到点虚电路的硬件或软件。参见LANE、LEG、LEGS和LES。BX.25 AT&T对X.25的使用。参见X.25。

bypass mode (旁路模式)----- 删除一个接口的FDDI和令牌环网络操作。

bypass relay (旁路中继)----- 使令牌环申的某个接口能关闭并有效地脱离环的一个设备。byte (字节) 8比特。参见octet。

byte-oriented protocol (面向字节的协议)----- 为了标记帧的边界,使用一种用户字符集的特殊字符的数据链路通信协议。这些协议一般已被面向比特的协议取代。对比bit-oriented protocol。cable range (电缆范围) 在扩展的AppleTalk网络中,为网络上现有的节点使用所分配的号码范围。电缆范围的值可以是一个也可以是几个连续网络号的序列。节点地址是由它们的电缆范围值确定的。

cable range (电缆范围)----- 在扩展的AppleTalk网络中,为网络上现有的节点使用所分配的号码范围。电缆范围的值可以是一个也可以是几个连续网络号的序列。节点地址是由它们的电缆范围值确定的

CAC 连接允许控制 (Connection Admission Control)----- 每个ATM交换机在连接建立时执行的一系列动作,为了确定是否一个连接请求违反建立连接的QoS保证。CAC也用来通过一个ATM网络传送连接请求

call admission control (呼叫允许控制)----- ATM网络中管理通信量的一个设备,为一个请求的VCC确定一条包含适当带宽的路径的可能性。

call establishment (呼叫建立)----- 当呼叫工作时用来指一个ISDN呼叫建立方案。

call priority (呼叫优先权)----- 电路交换系统中,给每个始发端口定义的优先权,它指定以哪个次序呼叫将被重新连接。另外,呼叫优先权识别带宽预留期间哪个呼叫被允许。

call setup (呼叫建立)----- 定义源和目的地设备如何互相传输数据的握手方案。

call setuptime (呼叫建立时间)----- 影响DTE设备之间交换式呼叫的必要的时间长度。

CBR 恒定比特率 (constant bit rate)----- 为在ATM网络中使用创建的ATM论坛QoS类。CBR用于依靠精确时钟来保证可靠传输的连接。对比ABR和VBR。

CD 载波检测 (cairierdetect)----- 表示一个接口已经激活或调制解调器产生的连接已经建立的信号

CDP Cisco发现协议 (Cisco Discovery Protocol)----- Cisco的专用协议,用于告诉邻居Cisco设备,该Cisco设备正在使用的的硬件类型、软件版本和激活的端口。它使用设备间的SNAP帧且是不可路由的

CDP holdtime (CDP保持时间)----- 路由器保持从邻居路由器收到的Cisco发现协议信息,如果该信息没有被该邻居更新,在丢弃它之前的时间量。默认情况下,这个定时器被没为180秒。

CDP timer (CDP定时器)----- 默认情况下,Cisco发现协议传输到所有路由器接口的时间量。默认情况下,cdp定时器为90秒。

CDVT 呼叫延迟变化容差 (Cell Delay Variation Tolerance)----- ATM网络中为通信量管理在连接建立时指定的一个QoS参数。在CBR传输中,由PCR进行的数据采样的允许波动程度由CDVT确定。参见CBR和PCR。

cell (信元)----- ATM网络中,交换和多路复用数据的基本单元。信元有一个53字节的定义长度,包括一个识别该信元数据流的5字节报头和48字节有效载荷。参见cellrelay。

cell payload scrambling (信元有效载荷扰码)----- ATM交换机在某些中速边缘和中继接口(T-3或E-3电路)上维持组帧的方法。信元有效载荷扰码重新安排信元的数据部分以与某种公共的位图样维持线路同步。

cell relay (信元中继)----- 使用小的固定大小的数据包(称为信元)的技术。它们的固定长度使信元能以高速率在硬件中处理和交换,使得这个技术成为ATM及其他高速网络协议的基础。参见cell

Centrex (中央交换机)----- 一种本地交换载波业务,提供类似于现场PBX的本地交换。中央交换机没有现场交换能力。因此,所有客户连接返回到CO。参见CO。

CER 信元错误比 (cell error ratio)----- ATM中,某个时间范围内传输出错的信元与传输中发送的信元总数的比率。

CGMP Cisco组管理协议 (Cisco Group Management Protocol): 由Cisco开发的一个专用协议。路由器使用CGMP发送组播成员命令给Catalyst交换机。

channelized E-1 (信道化的E-1)----- 工作在2048Mb/s的一条接人链路,是29个B信道和1个D信道的一部分,支持DDR、帧中继和X.25。对比channelized T-1。

chanelined T-1 (信道化的T-1)----- 工作在1.544Mb/s的一条接人链路,是23个B信道和1个D信道(每个64Kb/s)的一部分,其中单个信道或信道组连接到不同的目的地,支持DDR、帧中继和X.25。对比channelized E-1。

CHAP 问答握手身份验证协议 (Challenge Handshake Authentication Protocol)----- 使用PPP封装且在线路上得到支持,它是识别远程端的一个安全特性,有助于防止未被授权的用户。CHAP执行之后,路由器或接人服务器确定一个给定用户是否允许接入。它是一个新的、比PAP更安全的协议。对比PAP。

checksum (效验和)----- 确保发送数据完整性的一种测试。它是通过--系列数学函数从一串值计算的一个数。一般放在被计算数据的最后,然后在接收端重新计算以便确认。对比CRC。

choke packet (阻塞包)----- 拥塞存在时,它是一个发送给发送器的包,告知它应该降低发送速率。

CIDR 域内无级路由选择 (Classless Interdomain Routing)-----无级路由选择协议 (如OSPF及BGP4)支持的一种方法,基于忽略TP地址类的概念,允许路由聚合并使路由器能组合路由以最小化需要由主路由器传送路由信息的VLSM。它允许一组IP网络对其他路由器看上去像一个统一的大的实体。CIDR中,IP地址和它们的子网掩码被写成四个点分成的八位组,跟着一个正斜杠和掩蔽位的编号 (子网符号的缩写形式)。参见BGP4。

CIP 信道接口处理器 (Channel Interface Processor)-----Cisco 7000系列路由器中使用的一个信道附加接口,它连接一台主机到一个控制装置。这个设备免除了一个FBP连接信道的需要。

CIR 承诺信息率 (cormmitted imformation rate)----- 一个在最小时间范围被平均的、以b/s度量的、帧中继网络同意的最小信息传输速率。

circuit switching (电路交换)----- 与拨号网络 (如PPP和ISDN)一起使用。通过数据但需要首先建立连接—就像进行一次电话呼叫。

Cisco FRAD Cisco帧中继接人设备 (Cisco Frame Relay Access Device)-----支持Cisco IPS帧中继SNA业务的一个Cisco产品,连接SDLC设备到帧中继而无需现有的LAN。也可能升级到一个全功能多协议路由器。可以激活从SDLC到以太网和令牌环的转换,但不支持附接的LAN。参见FRAD。

CiscoFusion----- Cisco互联网络休系结构的名称,Cisco IOS在其上完成操作。设计用来将各种路由器和交换机集合的能力"熔合"在一起。

Cisco IOS Cisco互联网络操作系统软件 (Cisco Internetwork Operating System software)----- 为CiscoFusion休系结构下的所有产品提供共享的功能性、可缩放性和安全性的Cisco路由器和交换机系列的核心。参见CiscoFusion。

CiscoView----- 用于Cisco网络设备的GUI管理软件,能提供动态状态、统计和全面的配置信息。显示CiSCO设备底盘的物理视图并提供设备监视功能和基本的故障诊断能力。可以与大量基于SNMP的网络管理平台集成在一起。

Class A network (A类网络)----- 因特网协议分层编址方案的一部分。A类网络只有8位用于定义网络,有24位用于定义网络上的主机。

Class B network (B类网络)----- 因特网协议分层编址方案的一部分。B类网络有16位用于定义网络,有16位用于定义网络上的主机。

Class C network (C类网络)----- 因特网协议分层编址方案的一部分。C类网络有24位用于定义网络。只有8位用于定义网络上的主机。

classful routing (分级路由选择)----- 发送路由更新时不发送子网掩码信息的路由选择协议。

classical IP overATM (经典的IP over ATM)----- 在RFC 1577中定义,使ATM特性最大化的运行IP OVer ATV 的规范。又称"CIA"。

classless routing (无级路由选择)----- 路由更新中发送子网掩码的路由选择。无级路由选择允许可变长度子网掩码 (VLSM)和超网。支持无级路由选择的协议有RIP版本2、EIGRP和OSPF。

CLI 命令行界面----- 允许用户以最大的灵活性配置Cisco路由器和交换机。

CLP 信元丢失优先权 (Cell Loss Priority)----- ATM信元报头中确定网络拥塞时信元被丢弃的可能性的区域。具有CLP=0的信元被认为是确保的通信量,不能被丢弃。具有CLP=1的信元被认为是努力的通信量,拥塞时可以被丢弃,提交更多的资源处理确保的通信量。

CLR 信元丢失比(Cell Loss Ratio)----- ATM中丢弃的信元与成功传送的信元的比率。建立一个连接时,CLR可以被指定为一个QoS参数。

CO 中央局 (central office)----- 市话局,某一地区所有回路在此连接,是用户线路进行电路交换的地方。

collapsed backbone (折叠的骨干)----- 所有网段通过一个网络互联设备互相连接的一个非分布式骨干。一个折叠的骨干可以是在路由器、集线器或交换机之类的设备中工作的一个虚拟网段。

collision (冲突)----- 以太网中两个节点同时发送传输的结果。当它们在物理介质上相遇时,每个节点的帧相碰撞并被损坏。参见collision domain。

collision domain (冲突域)----- 以太网中发生碰撞的帧将传播的网络区域。冲突通过集线器和转发器传播,但不通过LAN交换机、路由器或网桥传播。参见collision。

COmposite metric (复合度量)----- 与IGRP和EIGRP之类的路由选择协议一起使用,利用多于一个的度量发现到一个远程网络的最佳路径。默认情况下,IGRP和EIGRP两者使用线路的带宽和延迟。但也可以使用最大传输单元(MTU)、负载和链路的可靠性。

compression (压缩)----- 用一个标记代表重复的数据串,在一条链路上发送比正常允许的更多的数据的一种技术。

cofiguration register (配置寄存器)----- 存储在硬件或软件中的一个16位可配置的值,它确定初始化期间Cisco路由器的功能。硬件中,比特位置使用跳线设置。软件中,它由指定的特殊位图样设置,此位图样被一个十六进制值和配置命令一起配置,用来设置启动选项。

congestion (拥塞)----- 超过网络处理能力的通信量。

congestion avoidance (拥塞避免)----- 为最小化延迟,ATM网络用来控制进人系统的通信量的方法。低优先权的通信量当指示器表明它不能被传送时在网络的边缘被丢弃,以有效地使用资源。

congestion collapse (拥塞崩溃)----- ATM网络中包的重传造成的结果,其中很少或没有通信量成功地到达目的地。通常在工作效率低下或缓存能力不足的路由器与差的包丢弃或ABR拥塞反馈机制结合组成的网络中发生。

coimnection ID (连接ID)----- 对每个进人路由器的Telnet会话给出的标识。show sessions命令给出本地路由器到远程路由器的连接。snow users 命令显示远程登录到本地路由器用户的连接ID。

connectionless (无连接)----- 无需创建虚电路产生的数据传输。它没有开销,尽力传送并且是不可靠的。对比connection-oriented。参见virtual circuit。

connection-oriented (面向连接的)----- 任何数据传输之前先建立一个虚电路的数据传输方法。使用确认和流控进行可靠的数据传输。对比connectionless。参见virtual circuit。

console port (控制口端口)----- Cisco路由器和交换机上的一个典型的RJ-45端口,具有命令行界面功能。

control direct VCC (控制直接VCC)----- Phase I LAN 仿真定义的三个控制连接之一,在ATM中由一个LEG到一个LES建立的双向虚拟控制连接 (VCC)。参见control distribute VCC。

control distribute VCC (控制分配VCC)----- Phase I LAN仿真定义的三个控制连接之一,在ATM中由一个LES到一个LEC建立的单向虚拟控制连接(VCC)。通常,该VCC是一个点到多点连接。参见control directVCC。

convergence (收敛)----- 互联网络中所有路由器更新它们的路由表并创建一个一致的网络视图、使用最佳可能路径所需的过程。收敛期间没有用户数据通过。

corelayer (核心层)----- Cisco三层分层模型中的顶层,它有助于设计、组建和维护一个Cisco分层网络。核心层快速地通过数据包到分配层设备。在这一层不进行包过滤。

cost (开销)----- 又称为路径开销,一个任意值,根据中继段数、带宽或其他汁算,一般由网络管理员指定并由路由选择协议用来比较通过一个互联网络的不同路由。路由选择协议使用开销值来选择到某个目的地的最佳路径:最低开销识别力最佳路径。参见routing metnC。

COmposite metric (复合度量)----- 与IGRP和EIGRP之类的路由选择协议一起使用,利用多于一个的度量发现到一个远程网络的最佳路径。默认情况下,IGRP和EIGRP两者使用线路的带宽和延迟。但也可以使用最大传输单元(MTU)、负载和链路的可靠性。

compression (压缩)----- 用一个标记代表重复的数据串,在一条链路上发送比正常允许的更多的数据的一种技术。

cofiguration register (配置寄存器)----- 存储在硬件或软件中的一个16位可配置的值,它确定初始化期间Cisco路由器的功能。硬件中,比特位置使用跳线设置。软件中,它由指定的特殊位图样设置,此位图样被一个十六进制值和配置命令一起配置,用来设置启动选项。

congestion (拥塞)----- 超过网络处理能力的通信量。

congestion avoidance (拥塞避免)----- 为最小化延迟,ATM网络用来控制进人系统的通信量的方法。低优先权的通信量当指示器表明它不能被传送时在网络的边缘被丢弃,以有效地使用资源。

congestion collapse (拥塞崩溃)----- ATM网络中包的重传造成的结果,其中很少或没有通信量成功地到达目的地。通常在工作效率低下或缓存能力不足的路由器与差的包丢弃或ABR拥塞反馈机制结合组成的网络中发生。

coimnection ID (连接ID)----- 对每个进人路由器的Telnet会话给出的标识。show sessions命令给出本地路由器到远程路由器的连接。snow users 命令显示远程登录到本地路由器用户的连接ID。

connectionless (无连接)----- 无需创建虚电路产生的数据传输。它没有开销,尽力传送并且是不可靠的。对比connection-oriented。参见virtual circuit。

connection-oriented (面向连接的)----- 任何数据传输之前先建立一个虚电路的数据传输方法。使用确认和流控进行可靠的数据传输。对比connectionless。参见virtual circuit。

console port (控制口端口)----- Cisco路由器和交换机上的一个典型的RJ-45端口,具有命令行界面功能。

control direct VCC (控制直接VCC)----- Phase I LAN 仿真定义的三个控制连接之一,在ATM中由\一个LEG到一个LES建立的双向虚拟控制连接 (VCC)。参见control distribute VCC。

control distribute VCC (控制分配VCC)----- Phase I LAN仿真定义的三个控制连接之一,在ATM中由一个LES到一个LEC建立的单向虚拟控制连接(VCC)。通常,该VCC是一个点到多点连接。参见control directVCC。

convergence (收敛)----- 互联网络中所有路由器更新它们的路由表并创建一个一致的网络视图、使用最佳可能路径所需的过程。收敛期间没有用户数据通过。

corelayer (核心层)----- Cisco三层分层模型中的顶层,它有助于设计、组建和维护一个Cisco分层网络。核心层快速地通过数据包到分配层设备。在这一层不进行包过滤。

cost (开销)----- 又称为路径开销,一个任意值,根据中继段数、带宽或其他汁算,一般由网络管理员指定并由路由选择协议用来比较通过一个互联网络的不同路由。路由选择协议使用开销值来选择到某个目的地的最佳路径:最低开销识别力最佳路径。参见routing metnC。

count to infinity (计算到无穷)----- 路由选择算法中出现的一个问题,路由器不断增加到特定网络的中继段数,它收敛缓慢。要避免这个问题,每个不同的路由选择协议都已实现了各种解决方案。这些解决方案包括定义一个最大中继段数 (定义无限)、路由平衡、毒性逆转和水平分割

CPCS 公共部分会聚子层 (Common Part Convergence Sublayer)----- 两个与业务有关的AAL子层之一,它进一步分为CS和SAR子层。CPCS为通过ATM网络的传输准备数据,它创建发送到ATM层的48字节有效载荷信元。参见AAL和ATM layer。

CPE 用户驻地设备-----安装在用户位置并连接到电话公司网络的设备,如电话机、调制解调器和终端

crankback (遇忙返回)----- ATM中,当一个节点在选定路径上的某处不能接受一个连接建立请求,阻塞该请求时使用的一个纠正技术。该路径被恢复到一个中间节点。然后使用GCAC试图找到一条到最终目的地的备用路径。

CRC 循环冗余校验 -----(cyclical redundancy check): 检测错误的一种方法,其中帧接收方用一个二进制除法器除帧内容进行一次计算并将余数与发送节点在帧中存储的值比较。对比checksum。

crossover cable (交叉电缆)----- 连接交换机到交换机、主机到主机、集线器到集线器或交换机到集线器的以太网电缆类型。

CSMA/CD 带有冲突检测的载波侦听多路访问 (Carrier Sense Multiple Access/Collision Detect)----- Ethernet IEEE802.3委员会定义的一种技术。每个设备在发送之前侦听电缆上的数字信号。另外,CSM肘CD尤许网络上的所有设备共享同一条电缆,但一次一个。如果两个设备同时发送。将出现帧冲突且会发送干扰图样,该设备将停止发送,等待一个预先确定的时间量,然后试着再次发送。

CSU 信道服务单元 (channel service unit)----- 连接终端用户设备到本地数字电话回路的一个数字装置。经常与数据服务单元一起被称为CSU/DSU。参见DSU。

CSU/DSU 信道服务单元/数据服务单元(channel service unit/data service unit): 广域网中将数字信号转换成提供者的交换机理解的信号的物理层设备。CSU/DSU通常是插入RJ-45插座 (所谓的分界位置)的一个设备。

CTD 信元传输延迟 (Cell Transfer Delay)----- 对于ATM中的一个给定连接,在源用户网络接口(UNI)一个信元退出事件和在目的地相应的信元进人事件之间的时间。这些点之间的CTD是ATM内传输延迟和ATM处理延迟的总和。

cut-through frame switching (直通式帧交换)----- 数据流过交换机的一种帧交换技术,这样在包完全进人输入端口之前,在输出端前沿已退出该交换机。帧将被使用直通式交换的设备阅读、处理,在帧的目的地地址被证实和输出端口被确定后立即转发。

data circuit-terminating equipment (数据电路终接设备)----- DCE用来间DTE设备提供定时。

data compression (数据压缩)----- 参见compression。

data direct VCC (数据直接VCC)----- ATM中两个LEG之间建立的一个双向点到点虚拟控制连接(VCC),是由Phase 1 LAN仿真定义的三个数据连接之一。因为数据直接VCC并不保证QoS,它们通常被留做UBR和ABR连接。对比control distribute VCC和control direct VCC。

data encapsulation (数据封装)----- 一个协议中的信息在另一个协议的数据部分中被包装或包含的过程。在OSI参考模型中,数据向下流过协议栈时,每一层封装紧接它的上一层。

data frame (数据帧)----- OSI参考模型数据链路层上的协议数据单元封装。从网络层封装数据包并为在网络介质上传输准备数据。

datagram (数据报)----- 作为网络层单元无需预先建立虚电路并在介质上传输的一个信息的逻辑集合。IP数据报已经成为因特网的主要的信息单元。在OSI参考模型的各层,术语信元(cell)、帧 (frame)、报文 (message)和段 (segment)也定义这些逻辑信息分组。

Data Link Control layer (数据链路控制层)----- SNA体系结构模型的第2层,它负责在给定的物理链路上传输数据并相当于OSI参考模型的数据链路层。

Data Link layer (数据链路层)----- OSI参考模型的第2层,它确保数据通过物理链路的可靠传输,主要涉及物理寻址、线路规程、网络拓扑、出错通知、帧的有序交付及流控。IEEE已进一步分割这一层为MAC子层和LLC子层。也称为链路层。可与SNA模型的数据链路控制层相比。参见Application layer、LLC、MAC、Network layer、Physical layer、Presentation layer、Session layer和Transport layer。

data terminal equipment (数据终端设备)----- 见DTE。

DCC 数据国家代码 (Data Country Code)-----ATM论坛开发的、为专网使用设计的两个ATM地址格式之一"对比ICD。

DCE 数据通信设备 (按JIA定义) 或数据电路终端设备 (按ITU-T定义)-----构成用户到网络接口(如调制解调器)的一个通信网络的机制和链路。DCE提供到网络的物理连接、转发通信量并为DTE和DCE之间的同步数据传输提供一个时钟信号。对比DTE。

D channel (D信道) 1)数据信道-----一个全双工的、16Kb/s (BRA)或64Kb/s(PRI) ISDN信道。对比B channel、E channel和H channel。2) SNA中,以任意外没提供处理器和主存储器之间的一个连接。

DDP 数据报交付协议 (Datagram Delivery Protocol)-----用于AppleTalk协议组作为负责通过一个互联网络发送数据报的无连接协议。

DDR 按需拨号路由选择 (dial-on-demand routing) -----允许路由器按发送站的需要自动开始和结束一个电路交换会话的技术。通过模仿保持激活,该路由器欺骗终端站把会话作为活动的来对待。DDR允许通过一个调制解调器或外部ISDN终端适配器在ISDN或电话线路上进行路由选择。

DE 丢弃合格 (Discard Eligibility)-----帧中继网络中用来告诉交换机,如果交换机太忙,一个帧可以被丢弃。DE是帧中的一个字段,如果承诺信息率 (CIR)被过度预定或设置为0,由发送路由器打开。

dedicatedline (专线)----- 不共享任何带宽的点到点连接。

de-encapsulation (拆装)----- 分层协议使用的技术,其中一层从层协议数据单元 (PDU)中去除报头信息。参见encapsulatio。

default route (默认路由)----- 用于指导帧的静态路由表条目,它的下一中继段没有在动态路由表中说明清楚。

delay (延迟)----- 一次事务处埋从发送者开始到他们收到第一个响应之间经过的时间。也是一个数据包从它的源经过一条路径移动到其目的地所需的时间。参见latency。

demarc (分界)----- 用户驻地设备(CPE)与电话公司载波设备之间的分界点。

demodulation (解调)----- 已调制信口返回其原始形式的一系列步骤。接收时,调制解调器将模拟信号解调为原始的数宇形式(反过来,将它发送的数字数据调制为模拟信号)。参见modulation。

demultiplexing (多路分解)----- 将一个由多个输人流组成的多路复用信号转换回单独输出流的过程。参见 multiplexing 。

designated bridge(指定网桥)-----在从一个网段向路由网桥转发帧的过程中,具有最低路径开销的网桥。

designated port (指定端口)----- 与生成树协议(STP)一起用来指定转发端口。如果到同一网络有多条链路,STP将关闭-个端口以阻止网络环路。

designated router (DR,指定路由器)----- 为一个多路访问网络创建LSA的一个OSPF路由器,它是在OSPF操作中为完成其他特殊任务所需要的。最少接有两个路由器的多路访问OSPF网络通过OSPF Hello 协议选择一个路由器,它使多路访问网络止必须邻接的数量降低,因而减少厂路由选择的通信量和数据库的实际大小。

destination address (目的地地址)----- 接收数据包的网络设备的地址。

DHCP 动态主机配置协议 (Dynamic Host Configuration Protocol)----- DHCP是BootP协议的一个超集。这意味着它使用BootP一样的协议结构,但是它添加了增强。当客户机请求时,这网个协议使用服务器动态配置客户机。两个主要的增强是地址池和租用时间。

dial backup (拨号备份)----- 拨号备份连接通常用于为帧中继连接提供冗余。备份链路在一个模拟调制解调器上被激活。

directed broadcast (直接广播)-----一个数据帧或包被传输到一个远程网段上特定的节点组。直接广播由其广播地址表明,它是所有比特均为1的一个目的地子网地址。

discovery mode (发现模式)----- 也称为动态配置,这一技术被AppleTalk接口用来从一个工作的节点获得有关附接网络的信息。该信息随后由该接口用于自身配置。

distance-vector routing algorithm (距离向量路由选择算法)----- 为了发现最短路径,这个路由选择算法组重复一条给定路由中的中继段数,要求每个路由器发送其完整的更新路由表,但只到其邻居。这种路由选择算法有产生环路的趋势,但比链路状态算法简单。参见link-state routing al-gorithm和SPF

distribution layer (分配层)----- Cisco三层分层模型的中间层,它有助于设计、安装和维护Cisco分层网络。分配层是接人层设备的连接点。路由选择在这一层完成。

DLCI 数据链路连接标识符 (Data-Link Connection Identifier)----- 用于标识帧中继网络中的虚电路。

DLSw 数据链路交换 (Data Link Switching)----- IBM在1992年开发了数据链路交换 (DLSw),以便在基于路由器的网络中提供对SNA(系统网络机构)和NeIOS协议的支持。SNA和NetBIOS是不可路由的协议,不包含任何第3层逻辑网络信息。DLSw将这些协议封装在TCP/IP消息中,这些消息可被路由并是一个远程源路由桥接 (RSRB)的可选办法。

DLSw+ Cisco的DLSw实现-----除了支持RFC标准,Cisco添加了目的在于增加可缩放性和改善性能及可用性的增强。

DNS 域名系统 (Domain Name System)-----用于解析主机名到IP地址。

DSAP 目的地业务接火点(Destination Service Access Point)-----一个网络节点的业务接人点,在数据包的目的地字段中指定。参见SSAP和SAP。

DSR 数据机准备好 (Data Set Ready)-----当DCE通电并准备好运行时,这个EIA/TIA-232接口电路也占线。

DSU 数据服务单元 (data service unit)-----这个设备用来使数据终端设备 (DTE)机构上的物理接口适应T-1或E-1之类的传输设备并负责信号定时。它通常与信道服务单元组合在一起并称为CSU/DSU。参见CSU。

DTE 数据终端设备 (data terminal equipment)----- 任何一个位于用户-网络接口并作为目的地、源或两者的用户端的设备。DTE包括多路复用器、协议转换器和计算机之类的设备。到一个数据网络的连接是由使用该设备产生的时钟信号的数据通信设备 (DCE),如调制解调器所组成。参见DCE。

UTR 数据终端准备好 (Data Terminal Ready)----- 一条激活的与DCE通信的ETA/TIA-232电路,表示DTE发送或接收数据已准备好的状态。

DUAL 扩散更新算法 (Diffusing Update Algorithm)----- 用在增强的IGRP中,这个收敛算法在整个路由计算中提供无环路操作。DUAL授权给能同时同步的拓扑版本中涉及的路由器,而不涉及的路由器不受这个改变的影响。参见Enhanced IGRP。

DVMRP 距离间量组播路由选择协议 (Distance Vector Multicast Routing Protocol)----- 主要基于路由信息协议(RTP),这个因特网网关协议实现一个公共的、浓缩模式IP组播方案,利用TGMP在它的邻居之间传输路由选择数据报。参见IGMP。

DXI 数据交换接口 (Data Exchange Interface)----- 在RFC 1482中描述,DXI定义一个网络设备 (如路由器、网桥或集线器)的效力。它们对使用一个特殊DSU完成包封装的ATM网络起一个FEP作用。

dynamic entries (动态条目)----- 用于在第2层和第3层设备中动态地创建硬件地址表或逻辑地址表。

dynamic routing (动态路由选择)-----网络修订。也称"自适应路由选择",这个技术自动适应通信量或物埋

dynamic VLAN (动态DLAN)----- 在一个特殊服务器中创建条目的管理器,该服务器具有互联网络上所有设备的硬件地址。然后该服务器将动态地分配用过的VLAN。

E-1----- 通常在欧洲使用,以2.048Mb/s速率传输数据的一个广域数字传输方案。E-1传输线路可从公共载波公司租用做为专线使用。

E.164 1)----- 从标准电话编号系统演变而来,由ITU-T为国际电信编号,尤其是在ISDN、SMDS和BISDN中编号建议的标准。2) 包含E.164格式号码的ATM地址中字段的标志。

eBGP 外部边界网关协议 (External Border Gateway Protocol)-----用于在不同的自治系统间交换路由信息。

E channel (E信道)回送信道 (Echo channel)----- 用于电路交换的一个64Kb/s ISDN控制信道。这个信道的专门描述可在1984年的ITU-T ISDN规范中找到,但已从1988版中取消。参见Bchannel 、D channel H channel。

edge device (边缘设备) 使数据包能基于数据链路和网络层中的信息在老式接口(如以太网和令牌环)和ATM接口间转发的设备。边缘设备不参加任何网络层路由选择协议的运行,它只使用路由描述协议来获得所需的转发信息。

EEPROM 电可擦可编程只读存储器 (electronically erasable programmable read-onlymemory)----- 出厂之后编程的,这些非易失性的存储器芯片需要时可以使用电功率擦去并且重新编程。奏见EPROM和PROM。

EFCI 显式前向拥塞指示 (Explicit Forward Congestion Indication)----- ATM网络中ABR业务允许的一种拥塞反馈模式。EFCI可以由立即或某种拥塞状态中的任何网络元素设置。目的地终端系统可以执行一个根据该EFCI值调整并降低该连接的信元速率的协议。参见ABBR。

EIGRP----- 见Enhanced IGRP。

ETP 以太网接口处理器 (Ethernet Interface Processor)----- 一个Cisco 7000系列路由器接口处理器卡,提供lOMb/s AUI端口支持以太网版本1和以太网版木2或带高速数据路径到其他接口处理器的IEEE802.3接口。

ELAN 仿真LAN (emulated LAN)----- 使用一个客户机/服务器模型仿真以太网或令牌环LAN配置的一个ATM网络。多个ELAN可在一个ATM网络上同时存在并构成一个LAN仿真客户机(LEC)、一个LAN仿真服务器、一个广播和未知服务器(BUS)以及一个LAN仿真配置服务器(LECS)。ELAN由LANE规范定义。参见LANE、LEG、LEGS和LES。

ELAP EtherTalk链路访问协议 (EtherTralk Link Access Protocol)----- 在EtherTalk网络中,标准以太网数据链路层之上构成的链路访问协议。

encapsulation (封装)----- 分层协、议使用的技术,其中一层给上层协议数据单元(PDU)添加报头信息。例如,因特网术语中。一个数据包应包含一个物理层的报头,跟着一个网络层 (IP)报头,接着是传输层报头 (TCP),后跟应用协议数据。

encryption (加密)----- 信息转换成杂乱的形式以有效地伪装,从而防止末经授权的访问。每个加密方案使用一些精确定义的算法,在接收端解密过程中由一个相反的算法将其颠倒过来。

Endpoints (端点)----- 见BGP neighbors。

end-to-end VLANs (端到端VLAN)----- 跨越交换机结构 (switch-fabric) 从端到端的VLAN; 端到端\VLAN中的所有交换机理解所有配置的VLAN。端到端VLAN根据功能、项目、部门等被配置成允许成员关系。

Enhanced IGRP (增强的IGRP)----- 增强的内部网关路由选择协议 (Enhanced Interior GatewayRouting Protocol): Cisco创建的一个高级路由选择协议,它结合了链路状态和距离间量协议的优点。增强的IGRP有非凡的收敛属性,包括高操作效率。参见IGP、OSPF和RIP。

enterprise network (企业网络)----- 在一家大公司或机构中连接主要位置的一个专门拥有和运行的网络。

EPROM 可擦可编程只读存储器 (ersable programmable read-only memory)----- 出厂之后编程的,这些非易失性的存储器芯片需要时可以使用高功率光擦去并且重新编程。参见EEPROM和PROM。

ESF 扩展的超帧 (Extended Superframe)----- 由24帧构成,每帧192比特,第193比特提供其他功能,包括定时。这是SF的一个扩展版本。参见SF。

Ethernet (以太网)----- Xerox公司创建的一个基带LAN规范,然后通过Xerox、Digital Equipment和Tnter公司联合改善。以太网类似于TEEE802.3系列标准并使用CSMA/CD,在各种类型电缆上以lOMb/s速率工作。也称DIX (Digital/Intel/Xerox)以太网。参见lOBaseT、Fast Ethernet和lEEE。

EtherTalk ----- Apple计算机公司的一个数据链路产品,它允许AppleTalk网络由以太网连接。

excess burstsize (超过突发大小)----- 用户可以超过承诺突发大小通信量的数量。

excess rate (超过速率)----- 在ATM网络中,超过一个连接的保险速率的通信量。超过速率为最大速率减去保险速率。根据网络资源的可用性,超过通信量在拥塞期间可以被丢弃。对比maximumraten

EXEC session (EXEC会话)----- 用来描述命令行界面的Cisco术语。EXEC会话存在于用户模式和特权模式。

expansion (扩展)----- 指挥压缩数据通过一个算法,将信息恢复到它的原始大小的过程。

expedited delivery (加速交付)----- 可以由一个与其他层或不同网络设备中同一协议层通信的协议层指定的一个选项,要求被识别的数据被更快地处里。

explorer frame (探测帧)----- 与源路由桥接一起用于在一个发送之前发现到远程桥接网络的路由。

explorer packet (探测包)----- 由一个源令牌环设备发送的SNA包,用来发现通过源路由桥接网络的路径。

extended IP accesslist (扩展的IP访问表)----- 通过逻辑地址、网络层报头中的协议字段,甚至传输层报头中的端口字段过滤网络的IP地址表

extended IPX accesslist (扩展的IPX访问表)----- 通过逻辑IPX地址、网络层报头中的协议字段,甚至传输层报头中的直接字号过滤网络的IPX地址表。

Extended Setup (扩展的设置)----- 用在设置模式中以配置路由器,它比基本设置模式配置更多的细节。允许多协议支持和接口配置。

failure domain (故障域)----- 令牌环中出现故障的区域。当一个站获得严重故障 (如网络出现电缆断开)信息时,它发送一个信标帧,包括该站报告的故障、它的NAUN和之间的每件事。这就定义了故障域。然后信标开始所谓的自动配置程序。参见autore configuration和beacon。

fallback (后退)---- ATM网络中,这个机制用来觅得一条路径,如果它不能用常规方法找到一条的话。该设备放松对某个特性的要求 (如延迟),试图找到一条满足某组最重要的需求的路径。

Fast Ethernet (快速以太网)---- 速度为lOOMb/s的以太网规范。快速以太网比lOBaseT快十倍,而保留像MAC机制、MTU和帧格式之类的性质。这些类似使得现有的lOBaseT应用和管理工具能用于快速以太网网络。快速以太网是基于IEEE802.3规范的一个扩展 (IEEE 802.3U)。对比Ethemnet。参见lOOBaseT、IOOBaseTX和IEEE。

fast switching (快速交换)---- 利用路由高速缓存以加速通过路由器的包交换的一个Cisco特性。对比process switching。

fault tolerance (容错)---- 网络设备或通信链路可以失效而不中断通信的程度。容错可通过增加到一远程网络的辅助路由器提供。

FDM 频分多路复用 (Frequency-Division Multiplexing)---- 允许从几个信道来的信息在一条线上接频率分配带宽的技术。参见TDM、ATDM和statistical multiplexing。

FDDI 光纤分布式数据接口 (Fiber Distributed Data Interface)---- ANSIX3T9.5定义的一个LAN标准,可以在高达200Mb/s的速率上运行并在光缆上使用令牌传送介质访问技术。为了冗余,可以使用双环结构。

FECN 前向显式拥塞通告 (Forward Explicit Congestion Notification)---- 由帧中继网络设置的一个位,通知DTE接收器沿着从源到目的地的路径遇到拥塞。收到FECN位设置帧的设备可以要求更高优先权的协议必要时采取流控措施。参见BECN。

FEIP 快速以太网接口处理器 (Fast Ethernet Interface Processor)---- Cisco7000系列路由器使用的一种接口处理器,提供两个lOOMb/s lOOBaseT端口。

filtering (过滤)---- 用访间表在网络上提供安全性。

firewall (防火墙)---- 有意在任何公共网络和专用网络之间设置的一道屏障,由一个路由器或访问服务器或者几个路由器或访问服务器组成,利用访间表和其他方法确保专用网络的安全性。dixed configuration router (固定配置路由器) 不能用任何新接口升级的路由器。

flapping (翻动)---- 描述一个串行接口开闭的术语。

flash (闪存)----- 电可擦可编程只读存储器 (EEPROM)。默认情况下用来在路由器中保存CiscoIOS。

flash memory (闪存)----- Intel开发的并许可其他半导体制造商使用的一种非易失存储器,可电擦除并重新编程,物理上位于EEPROM芯片上。闪存允许软件映像被存储、引导及必要时重写。默认情况下,Cisco路由器和交换机使用闪存保存IOS。参见EPROM和EEPROM。

flat network (平面网络)----- 一个大的冲突域和一个大的广播域的网络。

floating routes (浮动路由器)----- 与动态路由一起用于提供备份路由以防失效。

floodming (扩散) -----一个接口收到通信量时,它将被传输到除了始发通信量的接口外连接到该设备的每个接口。这一技术可被网桥和交换机用于在网络上传输通信量。

flow control (流控) -----用来确保接收单元不被来目发送设备的数据淹没的一种技术。IBM网络称之为调步,意思是当接收缓存器满时,一个消息被传输到发送单元暂停发送,直到接收缓存器中的所有数据被处理并且缓存器再次准备好接收。

FQDN 完全限定域名 (fully qualified domain name)----- 在DNS域结构中用来在因特网上提供名称到IP地址的解析。FQDN的一例是bob.acme.com。

FRAD 帧中继接人设备 (Frame Relay access device)----- 提供LAN和帧中继WAN之间连接的任何设备。参见Cisco FRAD和FRAS。

fragment (片段)----- 一个大的数据包被故意分成小块的任何部分。一个数据包片段并不表示错误而且可以是故意的。参见fragmentation。

fragmentation (分段)-----在不能支持大数据包尺寸的中间网络介质上发送数据时,故意将数据包分段成小块的过程。

FragmentFree (无碎片)----- 读入一个帧的数据部分以确保不出现碎片的LAN交换机类型。有时称为修正的直通 (modified cut-through)。

frame (帧)----- 由数据链路层在传输介质上发送的信息的逻辑单元。该术语经常涉及用于同步和差错控制的报头和报尾,它围绕单元中包含的数据。

frame filtering (帧过滤)----- 帧过滤在第2层交换机上用来提供更多带宽。交换机读一个帧的目的地硬件地址,然后在交换机建立的过滤表中查找这个地址,然后只将该帧送出找到的硬件地址的端口,其他端口见不到该帧。

frame identification (frame tagging) (帧标识,帧标志)----- VLAN可以跨越多个连接的交换机,Cisco称其为一个交换机结构 (switch-fabric)。交换机结构中的交换机必须跟踪在该交换机端口上收到的帧,并且在帧穿过这个交换机结构时必须跟踪它们所属的VLAN。帧标志完成这个功能。然后交换机可以命令帧到适当的端口。

Frame Relay (帧中继)----- X.25协议 (一个保证数据传输的不相关的数据包中继技术) 的一个更有效的替代。帧中继是一个工业标准的、共享接人、尽力的交换式数据链路层封装,它在连接的机构间提供多个虚电路和协议。

Frame Relay bridging (帧中继桥接)----- 在RFC 1490中定义,这个桥接方法使用与其他桥接操作同样的生成树算法,但允许数据包封装为经帧中继网络传输。

Frame Relay switching (帧中继交换)----- 服务提供商的路由器为帧中继数据包提供数据包交换。激活一个己被修剪过程冻结的接口的过程。它由发送到路由器的IGMP成员报告发起。

frame tagging (帧标志)----- 见frame identification。

frame types (帧类型)----- LAN中用来确定如何将一个帧放在本地网络上。以太网提供四种不同的帧类型。它们相互不兼容,所以,为了两台主机通信,它们必须使用相同的帧类型。

frameing (组帧)----- OSI模型数据链路层上的封装。它称为组帧是因为数据包是用报头和报尾封装的

FRAS 帧中继接人支持 (Frame Relay Access Support)-----Cisco IOS软件的一个特性,它使SDLC、以太网、令牌环和帧中继连接的IBM设备能与帧中继网络上的其他IBM机构链接。参见FRAD。

frequency (频率) 单位时间交流信号的周期数,以赫兹 (周期每秒)测量。

FSIP 快速串行接口处理器 (Fast Serial Interface Processor)----- Cisco 7000路由器默认的串行接口处理器,它提供4个或8个高速串行接口。

FTP 文件传输协议 (File Transfer Protocol): 用来在网络节点间传输文件的TCP/IP协议,它文持宽范围的文件类型并在RFC 959中定义,参见TFTP。

full duplex (全双工)----- 在发送站和接收站之间同时传输信息的能力,参见halfduplex。

full mesh (全网型)----- 一种网络拓扑,其中每个节点到其他网络节点有物理的或虚拟的电路链接。全网型提供大量的冗余,由于它的昂贵,一般留用作为网络骨干。参见partial mesh

global command (全局命令) 用来定义命令的Cisco术语,它用来改变影响整个路由器的路由器配置。相比之下,接口命令只影响那个接口。

GMII 干兆位MII (Gigabit MII): 数据传输时提供8位的介质独立接口。

GNS 获得最近服务器 (Get Nearest Server): 在IPX网络上,客户为确定一种给定类型的最近的激活服务器的位置发送的一个请求包。一个IPX网络客户发出一个GNS请求以获得从一个连接的服务器来的直接应答或从该互联网络上披露该服务器位置的路由器来的一个响应。GNS是IPX和SAP的一部分。参见IPX和SAP。

grafing (移植) 激活一个己被修剪过程冻结的接口的过程。它由发送到路由器的IGMP成员报告发起。

GRE 通用路由封装 (Generic Routing Encapsulation): Cisco利用在TP隧道中封装各种协议包类型的能力创建的一个隧道协议,借此产生一个虚拟的、点到点连接,此连接跨过一个IP网络连接到远端的Cisco路由器。TP隧道利用GRE,允许通过在单一协议骨干环境中链接多协议子网来扩展网络超过单一协议骨干环境。

guard band (保护频带) 两个通信信道间未使用的频率区域,提供必要的空间避免两者之间干扰。

half duplex (半双工) 发送站和接收站之间一次只能在一个方间传输数据的能力。参见fullduplex。

handshake (握手) 网络上两个或多个设备之间为保证同步操作交换的一系列传输。

H channel (H信道) 高速信道 (high-speed channel): 一个全双工、在384Kb/s速率上工作的ISDN基群速率信道。参见B channe、D channel和E channel。

HDLC 高级数据链路控制 (High-Level Data Link Control)----- 使用帧字符 (包括校验和)

HDLC----- 指定一种在同步串行链路上封装数据的方法并且是Cisco路由器的默认封装方法。HDLC是ISO创建的面向比特的同步数据链路层协议,起源于SDLC。但是,大多数HDLC 厂商实现 (包括Cisco的)是专利的。参见SDLC。

helper address (帮助器地址)----- 指定的单播地址,它指导Cisco路由器为进人直接单播到该服务器的业务而改变客户的本地广播请求。

hierarchical addressing (分层寻址)----- 使用一个逻辑命令链确定位置的任何寻址计划。IP地址由一个网络号、子网号和主机号的层次构成,指引数据包到适当的目的地。

hierarchy (分层)----- 定义TP寻址使用的术语,在分层寻址中,一些比特用于网络、一些比特用于主机寻址。

HIP HSSI接口处理器 (HSSI Interface Processor)----- Cisco7000系列路由器上使用的一个接口处理器,提供一个HSSI端口,支持到ATM、度高达T3或E3。

hoiddown (保持关闭)----- 一条路由就位的状态,这样该路由器在一个定义的时间内既不能通告该路由也不能接受有关它的通告。保持关闭用来从网络上的所有路由器发现有关一条路由的坏信息。一条路由当它的一条链接失效时通常被放人保持关闭。

hop (中继段、跳)----- 任何两个网络节点间数据包的移动。参见hop count。

hop count (中继段数、跳数)----- 计算源和目的地之间距离的一个路由选择度量。RIP使用中继段数作为它的惟一度量。参见hop和RIP。

host address (主机地址)----- 由管理员或设备上的服务器配置的逻辑地址。在互联网络上逻辑地标识的这个设备。

Host-to-Host layer (主机到主机层)----- 因特网协议组中的层,等效于OSI模型的传输层。

HSCI 高速通信接口 (High-Speed Commnunication Interface)----- Cisco开发的一个单端口接口,它以高达52Mb/s的速率提供全双工同步串行通信能力。

HSCI 热备份路由器协议 (Hot Standy Router Protocol)----- 提供高网络可用性并提供几乎立即完成的故障解决而无须管理员介人的一个协议。它产生一个热备份路由器组,包括一个先导路由器,它引导它的服务到任何被传送给热备份地址的数据包。如果该先导路由器失效,它将被监视它的任何其他路由器 (备份路由器)取代。

HSSI 高速串行接口 (High-Speed SerialInterface)----- 用于在WAN上以高达52Mb/s的速率高速串行链接的一个网络标准物理连接器。

hubs (集线器)----- 物理层设备,其实就是多端口转发器。当端口上收到一个电子数字信号时,该信号被再放大或再生并转发到所有网段,除了从那里收到信号的网段。

hybrid protocol (混合协议)----- 使用距离间量和链路状态两者的路由选择协议。增强的内部网关路由选择协议 (增强的TGRP)就是一个混合路由选择协议。

END

2.建议最好一次性全部安装成NTFS分区,而不要先安装成FAT分区再转化为NTFS分区,这样做在安装了SP5和SP6的情况下会导致转化不成功,甚至系统崩溃。

3.安装NTFS分区有一个潜在的危险,就是目前大多数反病毒软件没有提供对软盘启动后NTFS分区病毒的查杀,这样一旦系统中了恶性病毒而导致系统不能正常启动,后果就比较严重,因此及建议平时做好防病毒工作。

4.分区和逻辑盘的分配

推荐的安全配置是建立三个逻辑驱动器,第一个大于2G,用来装系统和重要的日志文件,第二个放IIS,第三个放FTP,这样无论IIS或FTP出了安全漏洞都不会直接影响到系统目录和系统文件。要知道,IIS和FTP是对外服务的,比较容易出问题。而把IIS和FTP分开主要是为了防止入侵者上传程序并从IIS中运行。

5.安装顺序的选择:

win2000在安装中有几个顺序是一定要注意的: 首先,何时接入网络:Win2000在安装时有一个漏洞,在你输入Administrator密码后,系统就建立了ADMIN$的共享,但是并没有用你刚刚输入的密码来保护它,这种情况一直持续到你再次启动后,在此期间,任何人都可以通过ADMIN$进入你的机器;同时,只要安装一完成,各种服务就会自动运行,而这时的服务器是满身漏洞,非常容易进入的,因此,在完全安装并配置好win2000 SERVER之前,一定不要把主机接入网络。 其次,补丁的安装:补丁的安装应该在所有应用程序安装完之后,因为补丁程序往往要替换/修改某些系统文件,如果先安装补丁再安装应用程序有可能导致补丁不能起到应有的效果,例如:IIS的HotFix就要求每次更改IIS的配置都需要安装

6.端口是计算机和外部网络相连的逻辑接口,也是计算机的第一道屏障,端口配置正确与否直接影响到主机的安全,一般来说,仅打开你需要使用的端口会比较安全,配置的方法是在网卡属性-TCP/IP-高级-选项-TCP/IP筛选中启用TCP/IP筛选,不过对于win2000的端口过滤来说,有一个不好的特性:只能规定开哪些端口,不能规定关闭哪些端口,这样对于需要开大量端口的用户就比较痛苦。

7.IIS是微软的组件中漏洞最多的一个,平均两三个月就要出一个漏洞,而微软的IIS默认安装又实在不敢恭维,所以IIS的配置是我们的重点,现在大家跟着我一起来:首先,把C盘那个什么Inetpub目录彻底删掉,在D盘建一个Inetpub(要是你不放心用默认目录名也可以改一个名字,但是自己要记得)在IIS管理器中将主目录指向D:\Inetpub;其次,那个IIS安装时默认的什么scripts等虚拟目录一概删除,如果你需要什么权限的目录可以自己慢慢建,需要什么权限开什么。(特别注意写权限和执行程序的权限,没有绝对的必要千万不要给)第三,应用程序配置:在IIS管理器中删除必须之外的任何无用映射,必须指的是ASP,ASA和其他你确实需要用到的文件类型,例如你用到stml等(使用server side include),实际上90%的主机有了上面两个映射就够了,其余的映射几乎每个都有一个凄惨的故事:htw, htr, idq, ida……想知道这些故事?去查以前的漏洞列表吧。在IIS管理器中右击主机->属性->WWW服务 编辑->主目录配置->应用程序映射,然后就开始一个个删吧(里面没有全选的,嘿嘿)。接着在刚刚那个窗口的应用程序调试书签内将脚本错误消息改为发送文本(除非你想ASP出错的时候用户知道你的程序/网络/数据库结构)错误文本写什么?随便你喜欢,自己看着办。点击确定退出时别忘了让虚拟站点继承你设定的属性。安装新的Service Pack后,IIS的应用程序映射应重新设置。(说明:安装新的Service Pack后,某些应用程序映射又会出现,导致出现安全漏洞。这是管理员较易忽视的一点。)

为了对付日益增多的cgi漏洞扫描器,还有一个小技巧可以参考,在IIS中将HTTP404 Object Not Found出错页面通过URL重定向到一个定制HTM文件,可以让目前绝大多数CGI漏洞扫描器失灵。其实原因很简单,大多数CGI扫描器在编写时为了方便,都是通过查看返回页面的HTTP代码来判断漏洞是否存在的,例如,著名的IDQ漏洞一般都是通过取1.idq来检验,如果返回HTTP200,就认为是有这个漏洞,反之如果返回HTTP404就认为没有,如果你通过URL将HTTP404出错信息重定向到HTTP404.htm文件,那么所有的扫描无论存不存在漏洞都会返回HTTP200,90%的CGI扫描器会认为你什么漏洞都有,结果反而掩盖了你真正的漏洞,让入侵者茫然无处下手,不过从个人角度来说,我还是认为扎扎实实做好安全设置比这样的小技巧重要的多。

最后,为了保险起见,你可以使用IIS的备份功能,将刚刚的设定全部备份下来,这样就可以随时恢复IIS的安全配置。还有,如果你怕IIS负荷过高导致服务器满负荷死机,也可以在性能中打开CPU限制,例如将IIS的最大CPU使用率限制在70%。

8.帐号尽可能少,且尽可能少用来登录;

说明:网站帐号一般只用来做系统维护,多余的帐号一个也不要,因为多一个帐号就会多一份被攻破的危险。

除过Administrator外,有必要再增加一个属于管理员组的帐号;

说明:两个管理员组的帐号,一方面防止管理员一旦忘记一个帐号的口令还

有一个备用帐号;另方面,一旦黑客攻破一个帐号并更改口令,我们还有有机会重新在短期内取得控制权。

所有帐号权限需严格控制,轻易不要给帐号以特殊权限;

将Administrator重命名,改为一个不易猜的名字。其他一般帐号也应尊循这一原则。

说明:这样可以为黑客攻击增加一层障碍。

将Guest帐号禁用,同时重命名为一个复杂的名字,增加口令,并将它从

Guest组删掉;

说明:有的黑客工具正是利用了guest 的弱点,可以将帐号从一般用户提

升到管理员组。

给所有用户帐号一个复杂的口令(系统帐号出外),长度最少在8位以上, 且必须同时包含字母、数字、特殊字符。同时不要使用大家熟悉的单词(如microsoft)、熟悉的键盘顺序(如qwert)、熟悉的数字(如2000)等。

说明:口令是黑客攻击的重点,口令一旦被突破也就无任何系统安全可言了,而这往往是不少网管所忽视的地方,据我们的测试,仅字母加数字的5位口令在几分钟内就会被攻破,而所推荐的方案则要安全的多。

口令必须定期更改(建议至少两周该一次),且最好记在心里,除此以外不要在任何地方做记录;另外,如果在日志审核中发现某个帐号被连续尝试,则必须立刻更改此帐号(包括用户名和口令);

在帐号属性中设立锁定次数,比如改帐号失败登录次数超过5次即锁定改帐号。这样可以防止某些大规模的登录尝试,同时也使管理员对该帐号提高警惕。

9.Win2000的默认安装是不开任何安全审核的!

你到本地安全策略->审核策略中打开相应的审核,推荐的审核是:

账户管理 成功 失败

登录事件 成功 失败

对象访问 失败

策略更改 成功 失败

特权使用 失败

系统事件 成功 失败

目录服务访问 失败

账户登录事件 成功 失败

审核项目少的缺点是万一你想看发现没有记录那就一点都没辙;审核项目太多不仅会占用系统资源而且会导致你根本没空去看,这样就失去了审核的意义。 与之相关的是:

在账户策略->密码策略中设定:

密码复杂性要求 启用

密码长度最小值 6位

强制密码历史 5次

最长存留期 30天

在账户策略->账户锁定策略中设定:

账户锁定 3次错误登录

锁定时间 20分钟

复位锁定计数 20分钟

同样,Terminal Service的安全日志默认也是不开的,我们可以在Terminal Service Configration(远程服务配置)-权限-高级中配置安全审核,一般来说只要记录登录、注销事件就可以了。

10.为了控制好服务器上用户的权限,同时也为了预防以后可能的入侵和溢出,NT的访问权限分为:读取、写入、读取及执行、修改、列目录、完全控制。在默认的情况下,大多数的文件夹对所有用户(Everyone这个组)是完全敞开的(Full Control),你需要根据应用的需要进行权限重设。

在进行权限控制时,请记住以下几个原则:

1>限是累计的:如果一个用户同时属于两个组,那么他就有了这两个组所允许的所有权限;

2>拒绝的权限要比允许的权限高(拒绝策略会先执行)如果一个用户属于一个被拒绝访问某个资源的组,那么不管其他的权限设置给他开放了多少权限,他也一定不能访问这个资源。所以请非常小心地使用拒绝,任何一个不当的拒绝都有可能造成系统无法正常运行;

3>文件权限比文件夹权限高

4>利用用户组来进行权限控制是一个成熟的系统管理员必须具有的优良习惯之一;

5>仅给用户真正需要的权限,权限的最小化原则是安全的重要保障;

11.只安装一种操作系统;

说明:安装两种以上操作系统,会给黑客以可乘之机,利用攻击使系统重启到另外一个没有安全设置的操作系统(或者他熟悉的操作系统),进而进行破坏。

12.安装成独立的域控制器(Stand Alone),选择工作组成员,不选择域;

说明:主域控制器(PDC)是局域网中队多台联网机器管理的一种方式,用于网站服务器包含着安全隐患,使黑客有可能利用域方式的漏洞攻击站点服务器。

13.将操作系统文件所在分区与WEB数据包括其他应用程序所在的分区分开,并在安装时最好不要使用系统默认的目录,如将\WINNT改为其他目录;

说明:黑客有可能通过WEB站点的漏洞得到操作系统对操作系统某些程序的执行权限,从而造成更大的破坏。同时如果采用IIS的话你应该在其设置中删除掉所有的无用的映射,同时不要安装索引服务,远程站点管理与服务器扩展最好也不要要,然后删掉默认路径下的www,整个删,不要手软,然后再硬盘的另一个硬盘建立存放你网站的文件夹,同时一定记得打开w3c日志纪录,切记(不过本人建议采用apache 1.3.24)

系统安装过程中一定本着最小服务原则,无用的服务一概不选择,达到系统的最小安装,多一个服务,多一份风险,呵呵,所以无用组件千万不要安装!

14.关于补丁:在NT下,如果安装了补丁程序,以后如果要从NT光盘上安装新的Windows程序,都要重新安装一次补丁程序, 2000下不需要这样做。

说明: